Was ist Cerber Ransom

Vor kurzem wurde ein Gespräch Cerber Ransomware wurde als Service von entfernteren russischen Forum entwickelt und ins Leben gerufen. Die Mittel zu sagen , es ist eine Art von Ransomware als Dienst (RAAS), sofern der Dritte die Ransomware zu verteilen. Während die Entwickler verdienen Einnahmen von ihren Kunden bei jeder Zahlung von Lösegeld Betrag. Es ist eine neue Art von ransomwere , die Opfer , die Dateien auf ihrem Computer verschlüsselt wurden zu informieren sprechen kann. Cerber Ransomware verwendet AES – 256 Datei – Verschlüsselungsalgorithmus und .CERBER Erweiterung mit einzigartigen Satz von Zeichenfolge für jedes Opfer hinzufügen.

Ebenso lockey Ransomware, Cerber Ransomwere auch ein Scan aller Laufwerke, Netzwerkfreigaben und nicht zugeordneten Aktien laufen. Nach einem kompletten Scan verschlüsselt sie alle Arten von Dateien für Benutzer betreffen. Dabei spielt es keine Systemdateien verschlüsselt , sondern daß Änderungen auf sie zu machen. Es Änderungen an Start-up – Protokoll, MBR und einige Registry – Einträge "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe" Windows – Computersystem zu konfigurieren , um automatisch im abgesicherten Modus mit Netzwerktreibern zu booten aktiviert ist und sich auch mit jedem Neustart des Systems starten. Wenn der Benutzer Kraft auf und Log-in der Maschine, dann einen Bildschirmschoner als Erpresserbrief von Cerber finden. Es zeigen auch eine unheimlich , aber gefälschte Warnung und starten Prozess neu zu starten. Auf dem zweiten Neustart startet Windows im normalen Modus, die Ransomware configure Einstellungsdatei, führen selbst und Verschlüsseln von Dateien beginnen.

Dateien Hergestellt von Cerber Ransom

- HKCU \ Control Panel \ Desktop \ SCRNSAVE.EXE "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

- HKCU \ Software \ Microsoft \ Command Processor \ AutoRun "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

- HKCU \ Software \ Microsoft \ Windows \ Currentversion \ Policies \ Explorer \ Run "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

- HKCU \ Software \ Microsoft \ Windows \ Currentversion \ Run \ [random] "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

- HKCU \ Software \ Microsoft \ Windows \ Currentversion \ RunOnce \ [random] "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

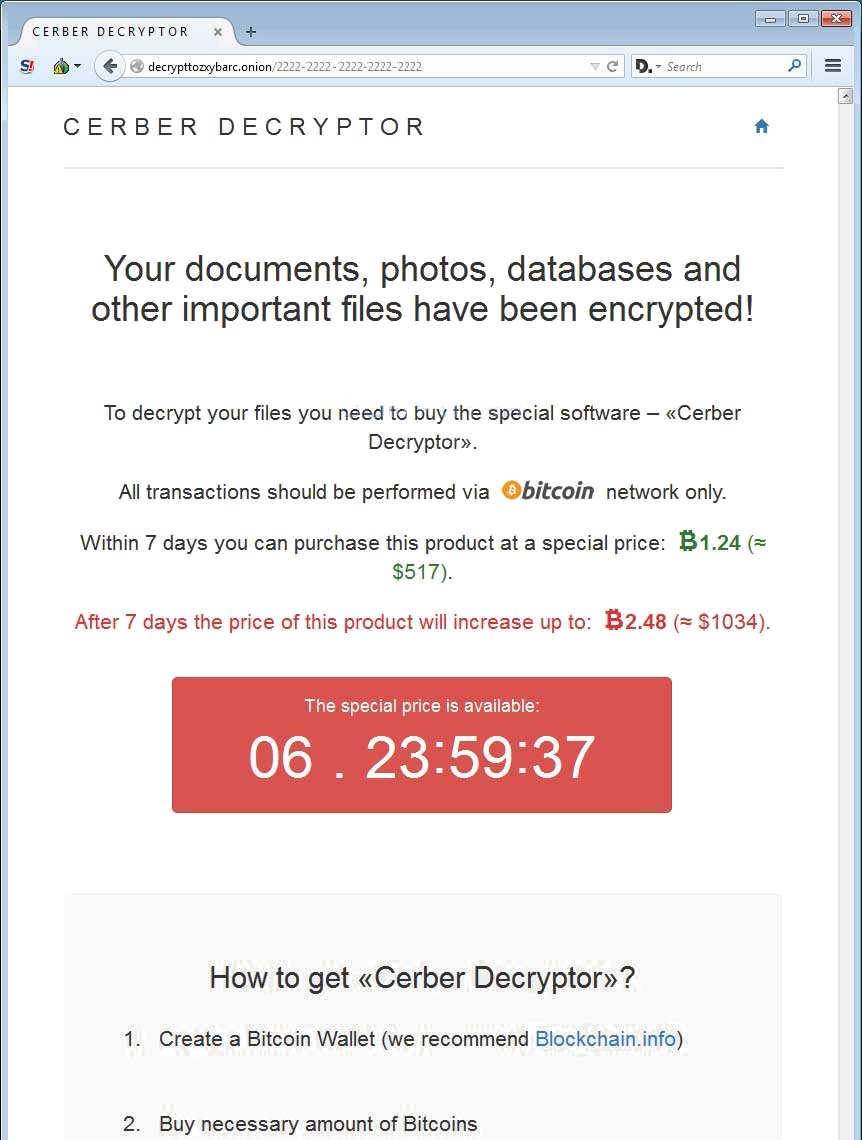

Nach complition der Datei – Verschlüsselung, es drei Erpresserbrief machen – # DECRYPT MY FILES # .txt, # DECRYPT MY FILES # .html, # und MY FILES # vbs DECRYPT. Der Benutzer finden diese auf dem Desktop zur Kenntnis genommen und jeder Ordner , in dem Dateien encrpted wurde. # MY FILES # vbs DECRYPT ist ein Visual Basic – Skript , die Benutzer auf dem Computer über die Dateiverschlüsselung zu sprechen , ist zu bauen. Diese Hinweise enthält auch alle Details rund 500 innerhalb von sieben Tagen $ zu zahlen und den Betrag für die nächsten sieben Tage verdoppeln. Cerber Erpresserbrief auch decrypttozxybarc.onion und Tor Website Cerber Decryptor Links zu Zahlung für Software und Schlüssel abrufen , um Dateien zu entschlüsseln.

Dateien verschlüsselt von Cerber Ransom

OAB, .ods, .pdf, PPS, PPSM, .ppt, .pptm, PRF, Pst, .contact, .dbx, .doc, .docx, .jnt, .jpg, .mapimail, .msg- , .rar, .rtf, .txt, WAB, .xls, .xlsx, .xml, .zip, .1cd, ASPX, ASX, .avi, BAK, cer, CFG, .class-. Config, CSS-, .csv, Db, .dds, .dwg, .dxf, .flf, .flv, .html, .3ds, 3g2, 3GPP, .7z, .7zip, .accdb, .aoi, asf, .asp, IDX, Js, .key, .kwm, .laccdb, LDF, .lit, M3U, MBX, .md, MDF-, .mid, .mlb, .mov, .mp3 , .mp4, .mpg, OBJ, .odt, .pages, .php, .psd, .PWM, .rm, .mpg, OBJ, .odt, .pages, .php, .psd, .PWM. rm, .safe, .sav, .save, .sql, srt, .swf, .thm, vob, .wav, .wma, .wmv, .xlsb, .3dm, aac, .ai, .arw, .c, .cdr, .cls, .CPI, CPP, CS-, .db3, .docm, .dot, DOTM, .dotx, .drw, .dxb, .eps, fla, fLAC, .fxg , .java, .m, M4V, .max, .mdb, .pcd, .pct, .pl, .potm, .potx, .ppam, PPSM, .ppsx, .pptm, .ps, .pspimage. r3d, .rw2, .sldm, .sldx, .svg, .tga, .wps, .xla, .xlam, .xlm, .xlr, XLSM, .xlt .xltm, .xltx, .xlw, .act, .adp, .al, .bkp, .blend, .cdf, CDX, CGM, .cr2, .crt, .dac, DBF, .dcr, .ddd, .design, .dtd, .fdb, .fff , FPX, .h, .iif, .indd, JPEG-, .mos, .ND, .nsd, .nsf, .nsg, .nsh, ODC, ODP, .oil, .pas, .pat. PEF, PFX, .ptx, .qbb, .qbm, .sas7bdat, .say, .st4, .st6, .stc, .sxc, .sxw, .tlg, .wad, .xlk, AIFF, .bin, .bmp, .cmt, .dat, .dit, EDB, .flvv, .gif, .Gruppen, .hdd, .hpp, .log, M2TS, M4P, .mkv, .mpeg, NDF, .nvram , Ogg, .ost, PAB, PDB, PIF, .png, .qed, .qcow, .qcow2, .rvt, .st7, .stm, .vbox, .vdi, VHD, .vhdx. vmdk, .vmsd, vMX, .vmxf, .3fr, .3pr, .ab4, ACCDE, .accdr, .accdt, .ach, .acr, .adb, .ads, .agdl, .ait, .apj, .asm, .awg, .zurück, .backup, .backupdb, .bank, .bay, .bdb, .bgt, .bik, .bpw, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .ce1 , .ce2, .cib, .craw, .crw, .csh, .csl, .db_journal, .dc2, .dcs, .ddoc, .ddrw, .der, .des, .dgc, .djvu, .dng. DRF, .dxg, EML, .erbsql, .erf, .exf, .ffd, .fh, .fhd, .gray, .grey, .gry, .hbk, .ibank, .ibd, .ibz, .iiq, .incpas, .jpe, .kc2, .kdbx, .kdc, .kpdx, .lua, .MDC, .MEF, .mfw, .mmw, .mny, .moneywell, .mrw, .MYD, .ndd, .nef , .nk2, .nop, .nrw, .ns2, .ns3, .ns4, .nwb, .nx2, .nxl, .nyf, .odb, .odf, .odg, .odm, .orf, .otg. oth, .otp, .ots, .ott, P12, P7B, .p7c, .PDD, .pem, .plus_muhd, .plc, POT, PPTX, .psafe3, Py, .qba, .qbr, WPD, .x11, .X3F, .xis, .ycbcra, .yuv, .QBW, .qbx, .qby, .raf, .rat, .raw, .rdb, .rwl, .rwz, .s3db, .sd0 , .sda, .sdf, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srw, .st5, .st8, .std, .sti, .stw, .stx, .sxd, .sxg. sxi, .sxm, .tex, .wallet, .wb2,

So entfernen Sie Cerber Ransom

Am ersten Lauf auf jedem Zielcomputer, überprüfen Cerber Ransom den Standort des Computersystems , ob sich in – Aserbaidschan, Armenien, Weißrussland, Kirgisien, Georgien, Kasachstan, Russland, Moldawien, Turkmenistan, Tadschikistan, Usbekistan, Ukraine. In diesen Zustand es Beendigungsprozess laufen sich sonst im Ordner AppData als Name davon beginnt mit ausführbare Windows – Datei installiert werden. Der Benutzer bekommen sehr enttäuscht mit dem plötzlichen Dateiverschlüsselung und Sprechen Meldung "Achtung! Achtung !, Achtung! Ihre Dokumente, Fotos, Datenbanken und andere wichtige Dateien verschlüsselt wurden. Auf Text oder HTML Cerber Ransom beachten Sie das Opfer ein lateinisches Zitat sehen können , was bedeutet , "Das , was mich nicht umbringt , macht mich stärker". So weiter werden wir diskutieren , wie Cerber Ransomware zu töten.

So entfernen Sie manuell Cerber Ransomware Virus

Schritt 1: Um diese fiesen Ransomware-Infektion zu entfernen, müssen Sie Ihren Computer im abgesicherten müssen neu starten, mit der Vernetzung der Rest Methoden zu verfolgen.

- Starten Sie Ihren Computer und halten kontinuierlich F8-Taste drücken.

- Sie werden die Advance-Boot-Option auf dem Computerbildschirm zu finden.

- Wählen Sie den abgesicherten Modus mit Netzwerkunterstützung Option mit den Pfeiltasten.

- Einloggen Ihr Computer mit Administrator-Konto.

Schritt 2: Schritt für alle Cerber Ransomware bezogenen Prozess

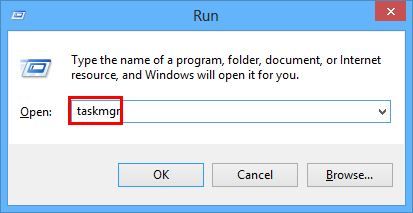

- Drücken Sie die Windows + R-Tasten zusammen Run Box zu öffnen.

- Geben Sie “taskmgr” und klicken Sie auf OK oder drücken Sie Enter-Taste.

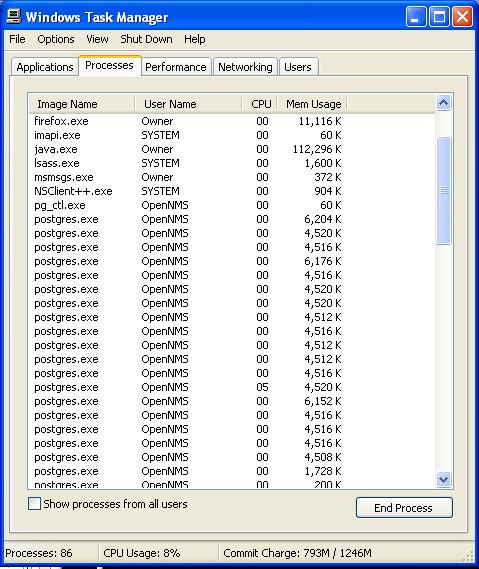

- Gehen Sie jetzt auf die Registerkarte Prozess und finden Sie heraus Cerber Ransomware bezogen Prozess.

- Klicken Sie auf Schaltfläche Prozess beenden, um diesen laufenden Prozess stoppen.

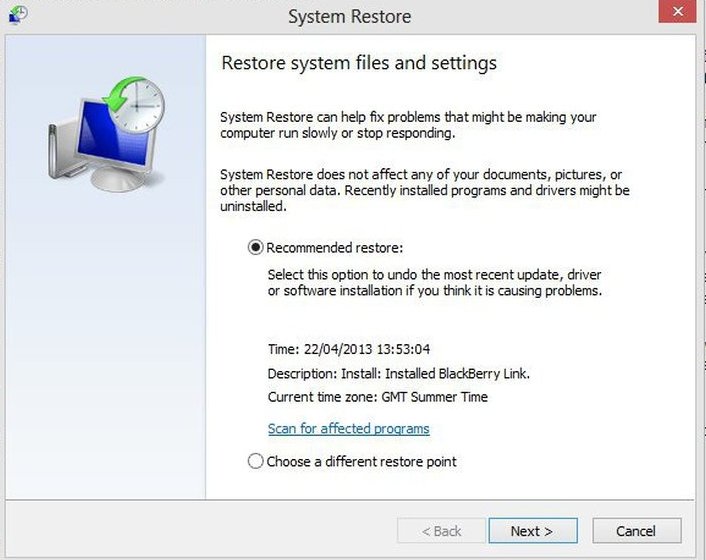

Schritt 3: Ihr Windows-PC auf die Werkseinstellungen wiederherstellen

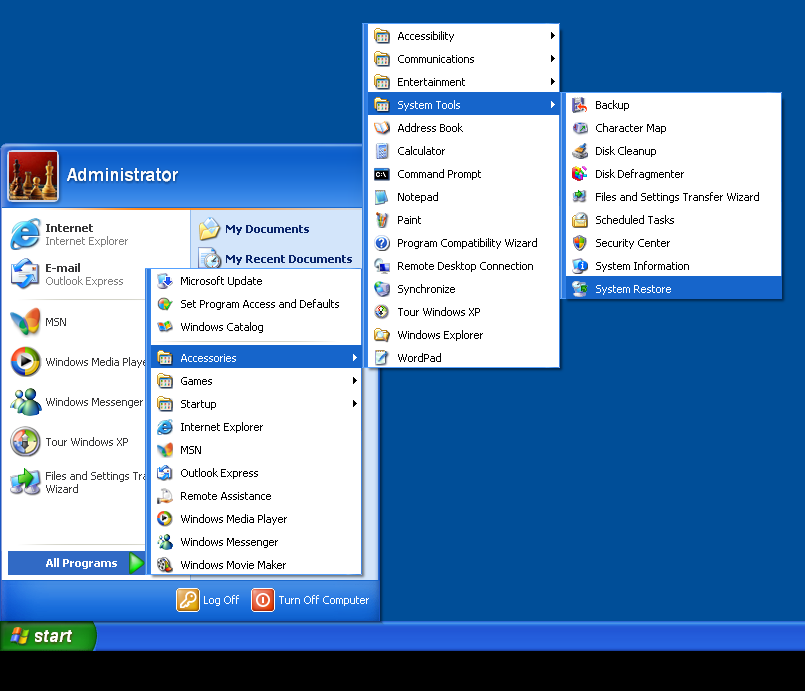

Systemwiederherstellung von Windows XP

- Melden Sie sich bei Windows als Administrator.

- Klicken Sie auf Start> Alle Programme> Zubehör.

- Finden Systemprogramme und klicken Sie auf Systemwiederherstellung.

- Wählen Sie Wiederherstellen Computer zu einem früheren Zeitpunkt und klicken Sie auf Weiter.

- Wählen Sie einen Wiederherstellungspunkt, wenn das System nicht infiziert wurde und klicken Sie auf Weiter.

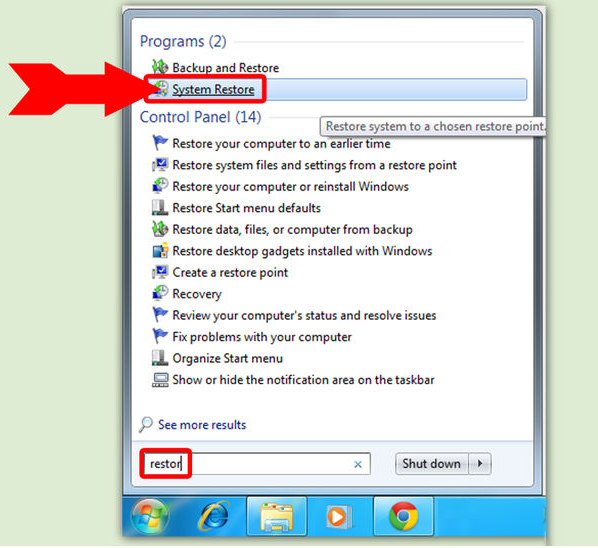

Systemwiederherstellung von Windows 7 / Vista

- Gehen Sie auf Start und Wiederherstellung in das Suchfeld zu finden.

- Wählen Sie nun die Systemwiederherstellung von Suchergebnissen.

- Wiederherstellen von Systemfenster klicken Sie auf die Schaltfläche Weiter.

- Wählen Sie nun eine Wiederherstellungspunkte, wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

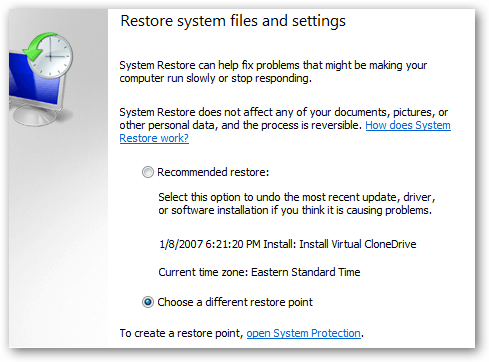

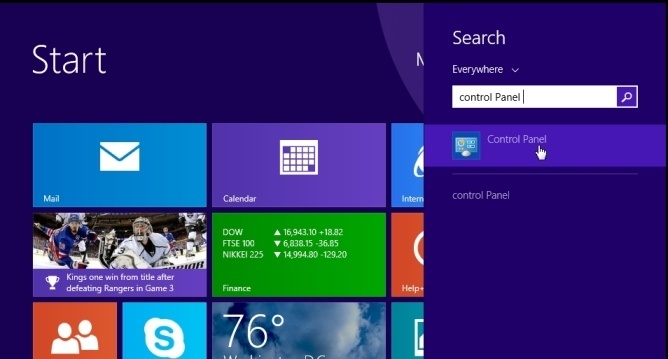

Systemwiederherstellung von Windows 8

- Gehen Sie auf die Suchfeld ein und geben Sie die Systemsteuerung.

- Wählen Sie die Systemsteuerung und öffnen Sie die Recovery Option.

- Wählen Sie Open System Option Jetzt wiederherstellen.

- Finden Sie heraus, jeden letzten Punkt wiederherstellen, wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

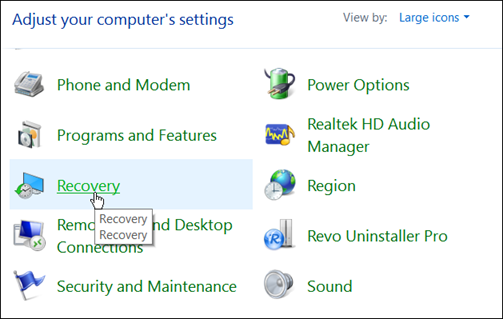

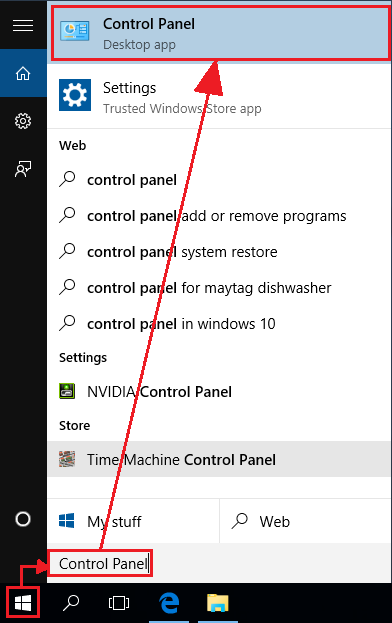

Systemwiederherstellung von Windows 10

- Rechtsklick auf das Startmenü und wählen Sie die Systemsteuerung.

- Öffnen Sie die Systemsteuerung und finden Sie die Wiederherstellungsoption.

- Wählen Sie Recovery> Öffnen Sie die Systemwiederherstellung> Weiter.

- Wählen Sie einen Wiederherstellungspunkt vor der Infektion Weiter> Fertig stellen.

Hoffe, dass diese manuellen Schritte helfen Sie erfolgreich die Cerber Ransomware-Infektion von Ihrem Computer entfernen. Wenn Sie alle oben genannten manuellen Schritte ausgeführt haben und noch nicht auf Ihre Dateien zugreifen können oder nicht diese fiesen Ransomware-Infektion von Ihrem Computer entfernen, dann sollten Sie eine leistungsstarke Malware Removal Tool wählen. Sie können diese schädlichen Virus von Ihrem Computer entfernen, indem Dritten Werkzeug. Es ist die beste und die einfachste Art und Weise dieser Infektion loszuwerden.

Wenn haben Sie weitere Fragen in Bezug auf diese Bedrohung oder seine Entfernung, dann können Sie direkt Ihre Frage von unseren Experten fragen. Ein Gremium von erfahrenen und qualifizierten Experten vom technischen Support warten, Ihnen zu helfen.