Dieser Beitrag dreht sich um [email protected] Ransomware, die als eine neue Variante von RotorCrypt Ransomware identifiziert wird. Wenn Sie ein weiteres Opfer dieser Ransomware sind und am Ende der Datei eine lange Erweiterung '! == LÖSUNG DES [email protected]==.Black_OFFserve' gefunden haben und nach einer effektiven Lösung zum Entschlüsseln Ihrer Datei suchen, dann lesen Sie dies vollständig posten.

Zusammenfassung von [email protected] Ransomware

| Name der Bedrohung | [email protected] Ransomware |

| Kategorie | Ransomware |

| Variante von | RotorCrypt Ransomware |

| Entdeckt am | 25. Januar 2018 |

| Risikoauswirkung |  |

| Betroffene PCs | Windows-Betriebssystem |

| Verschlüsselung verwendet | AES & RSA |

| Dateierweiterung | Sonderbare und sehr lange Dateiendung |

| E-Mail-Addresse | [email protected] |

| Dateientschlüsselung | Möglich |

| Entfernung Lösung | Laden Sie Windows Scanner Tool herunter, um [email protected] Ransomware zu erkennen und zu entfernen. |

[email protected] Ransomware: Eine neueste Variante von RotorCrypt Ransomware

[email protected] Ransomware wird als ein weiterer bösartiger Lösegeld-Virus identifiziert, der zur berüchtigten RotorCrypt Ransomware-Familie gehört. Zuallererst wurde das Beispiel vom Sicherheitsanalytiker am 25. Januar 2018 beobachtet, und danach hat es eine breite Palette von Systemen infiziert, die unter Windows ausgeführt werden. Ähnlich wie die Vorgängerversion von RotorCrypt wurde es auch vom Cyberkriminellen-Team für Monetarisierungszwecke programmiert und entworfen.

Eindringmethode von [email protected] Ransomware

[email protected] Ransomware folgt der geheimen Angriffsmethode, um Windows-Computer zu infizieren oder zu kompromittieren. Sein Entwickler verwendet viele Trick-Wege, aber hauptsächlich liefert er den Benutzern System via Spam-E-Mail-Nachricht, die von Hackern über Instant Messaging und Social-Media-Plattformen gesendet wird. Die Übermittlungsmethode dieses Lösegeld-Virus beruht auf dem überzeugenden Opfer beim Herunterladen und Installieren einer DOCX- oder PDF-Datei mit den eingebetteten Makros, die Benutzer dazu auffordert, [email protected] Ransomware auf ihren PC herunterzuladen und zu installieren. Außerdem infiziert es auch Windows-Rechner über Torrent-Downloads, Glücksspiel-Seiten, Raubkopien, Schadsoftware und vieles mehr.

Machen Sie sich mit dem Angriff von [email protected] Ransomware vertraut

Sobald [email protected] Ransomware erfolgreich in den Computer eindringt, verbindet es automatisch den Benutzer-PC mit seinem C & C-Server und lädt die Instruktion herunter. Es scannt PC auf der Suche nach der benutzergenerierten Datei und Ziel fast alle Dateitypen einschließlich Bilder, Musik, Audio- oder Videodateien, MS Office-Dokumente und vieles mehr. Es ist bekannt für die Verwendung einer sehr starken Dateiverschlüsselungsmethode wie RSA und AES. Es kompromittiert fast alle Dateien und macht sie nicht mehr zu öffnen. Die verschlüsselten Objekte können aufgrund einer seltsamen Dateierweiterung markiert werden.

Nach der erfolgreichen Verschlüsselung bitten Hacker das Opfer, Kontakt mit [email protected] Ransomware-Entwicklern unter der E-Mail-Adresse [email protected] aufzunehmen. Nach dem Targeting von Dateien löscht es eine Lösegeldforderung und fordert Opfer für eine Lösegeldzahlung. Die Lösegeldforderung erscheint in der TXT-Datei, die das Opfer zum Kauf des eindeutigen Entschlüsslers für die Datei aufruft, nachdem er die angegebene E-Mail-Adresse kontaktiert hat. Die Kosten für eine Lösegeldgebühr betragen ca. 1000 USD. Experten wird jedoch nicht empfohlen, Lösegeld zu zahlen oder unter allen Umständen mit Hackern zu kommunizieren. Sie rieten dem Opfer, sofort [email protected] Ransomware loszuwerden, anstatt die Lösegeldforderung zu bezahlen.

Cliquez ici pour télécharger gratuitement [email protected] Ransomware Scanner

Frei Scannen Sie Windows PC [email protected] Ransomware zu erkennen A: So entfernen Sie [email protected] Ransomware von Ihrem PC

Schritt: 1 Wie Windows im abgesicherten Modus mit Netzwerktreibern neu zu starten.

- Klicken Sie auf Neu starten, um Ihren Computer neu zu starten,

- Drücken und halten Sie während des Neustarts die F8-Taste gedrückt.

- Vom Boot-Menü wählen Sie den abgesicherten Modus mit Netzwerktreibern mit den Pfeiltasten .

Schritt: 2 Wie [email protected] Ransomware Verwandte Prozess von der Task-Manager zu töten

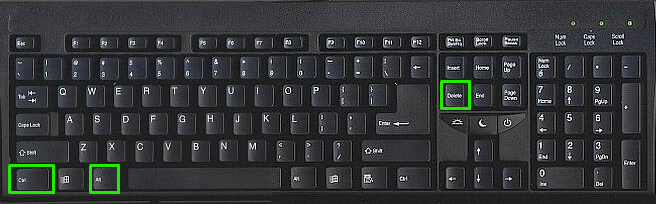

- Drücken Sie Ctrl+Alt+Del zusammen auf der Tastatur

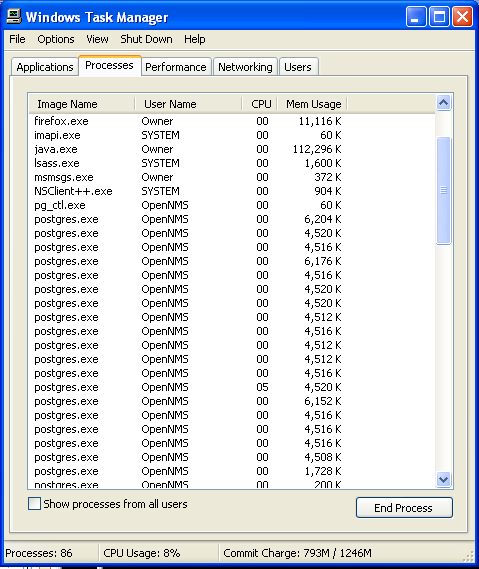

- Es wird Öffnen Sie den Task-Manager auf Windows

- Gehen Registerkarte Prozess der [email protected] Ransomware bezogen Prozess finden.

- Klicken Sie nun auf Schaltfläche Prozess beenden, um diese Aufgabe zu schließen.

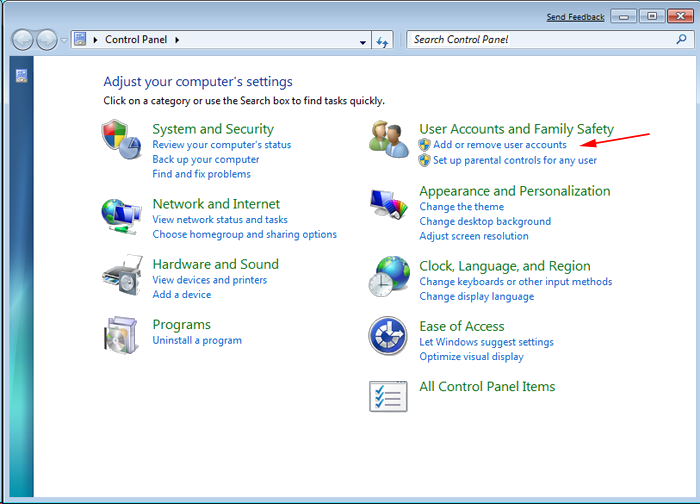

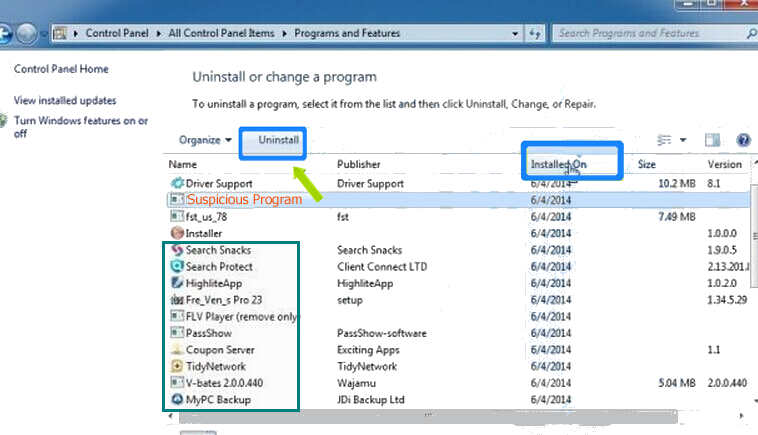

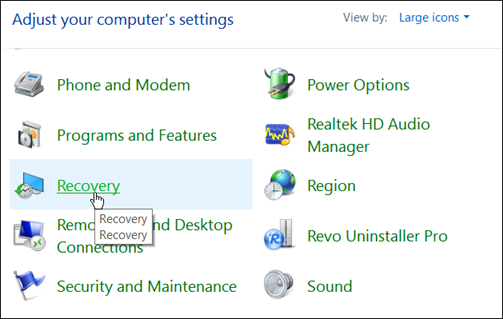

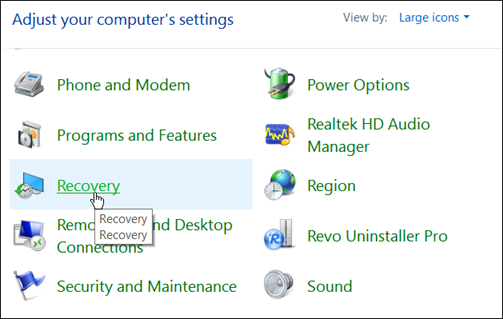

Schritt 3 Deinstallieren [email protected] Ransomware von Windows Control Panel

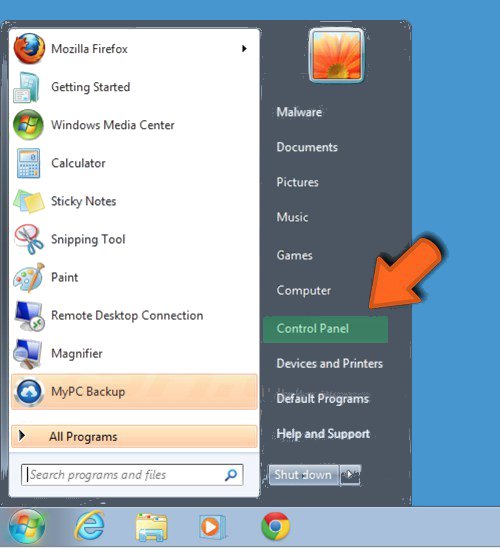

- Besuchen Sie das Startmenü die Systemsteuerung zu öffnen.

- Wählen Sie Programm deinstallieren Option aus der Kategorie Programm.

- Wählen Sie und entfernen Sie alle [email protected] Ransomware zugehörige Artikel aus der Liste.

B: Wie [email protected] Ransomware Verschlüsselte Dateien wiederherstellen

Methode: 1 von ShadowExplorer Verwendung

[email protected] Ransomware vom PC Nach dem , dass die Benutzer verschlüsselte Dateien wiederherstellen sollte. Da verschlüsselt Ransomware fast alle gespeicherten Dateien mit Ausnahme der Schattenkopien , sollte man versuchen, die Originaldateien und Ordner Kopien mit Schatten wiederherzustellen. Dies ist, wo Shadow kann sich als praktisch.

Herunterladen ShadowExplorer Jetzt

- Einmal heruntergeladen, installieren Schatten Explorer in Ihrem PC

- Double Click um es zu öffnen und jetzt C wählen: Antrieb von links Panel

- In dem Zeitpunkt eingereicht wird Benutzern empfohlen, Zeitrahmen von mindestens einem Monat zu wählen vor

- Wählen und wechseln Sie zu dem Ordner verschlüsselten Daten mit <

- Rechtsklick auf die verschlüsselten Daten und Dateien

- Wählen Sie Option Exportieren und wählen Sie ein bestimmtes Ziel die Original-Dateien für die Wiederherstellung

Methode: 2 Wiederherstellen Windows PC Werkseinstellungen

die oben genannten Schritte werden dazu beitragen, [email protected] Ransomware vom PC zu entfernen. Wenn jedoch nach wie vor Infektion weiterhin besteht, sollten Anwender ihre Windows PC auf seine Werkseinstellungen wiederherstellen.

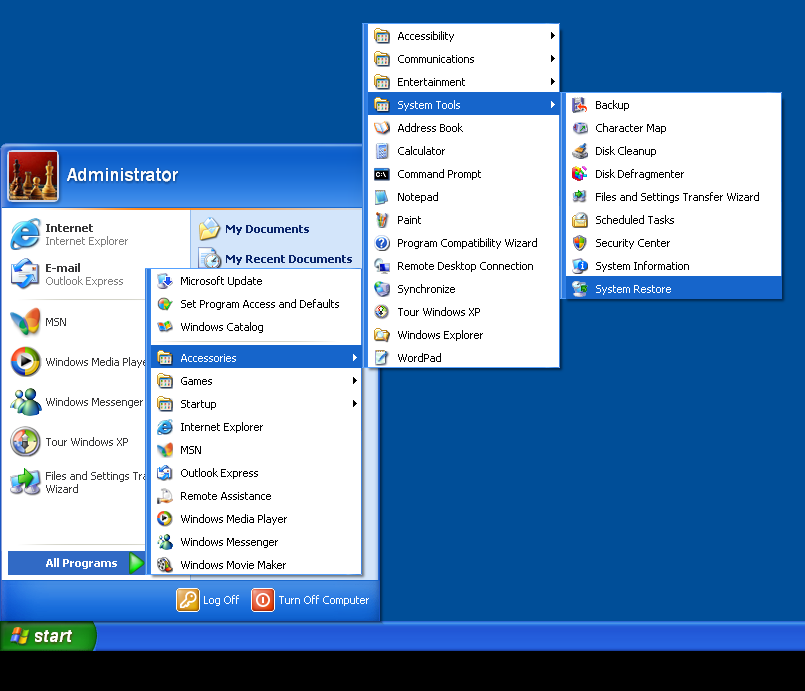

Die Systemwiederherstellung in Windows XP

- Melden Sie sich an Windows als Administrator an.

- Klicken Sie auf Start > Alle Programme > Zubehör.

- Finden Systemprogramme und klicken Sie auf Systemwiederherstellung

- Wählen Sie Wiederherstellen Computer zu einem früheren Zeitpunkt und klicken Sie auf Weiter.

- Wählen Sie einen Wiederherstellungspunkt , wenn das System nicht infiziert wurde und klicken Sie auf Weiter.

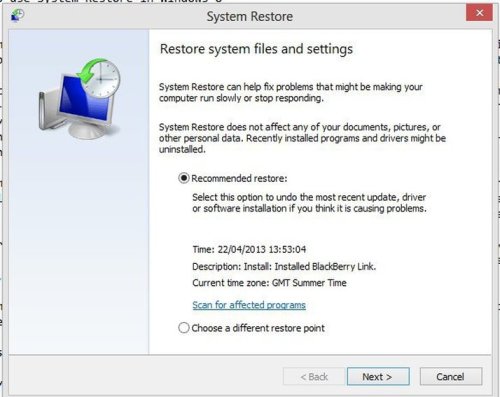

Systemwiederherstellung Windows 7 / Vista

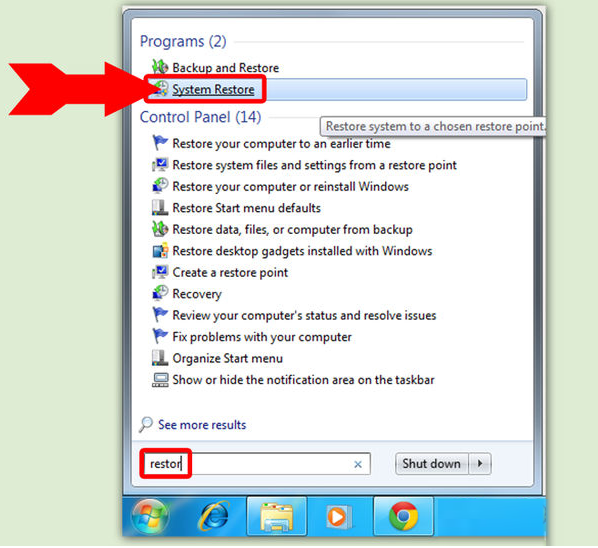

- Gehen Sie auf Start und Wiederherstellung in das Suchfeld zu finden.

- Wählen Sie nun die Systemwiederherstellung aus den Suchergebnissen

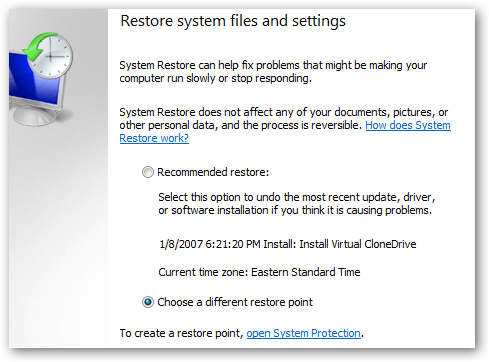

- Wiederherstellen von Systemfenster klicken Sie auf die Schaltfläche Weiter.

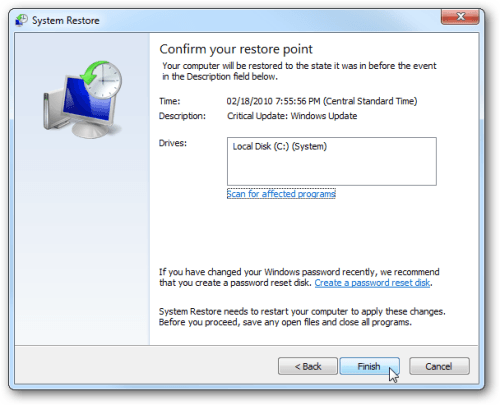

- Wählen Sie nun eine Wiederherstellungspunkte , wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

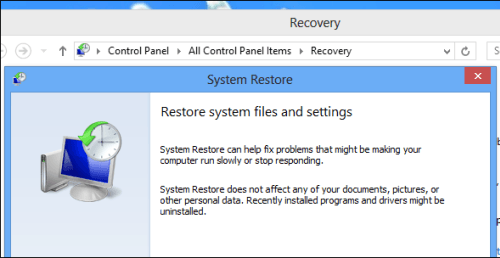

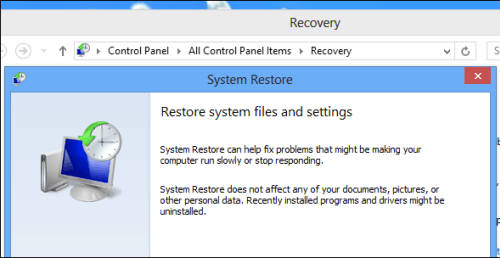

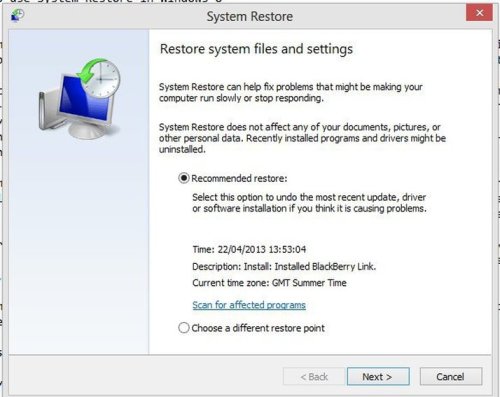

Systemwiederherstellung Windows 8

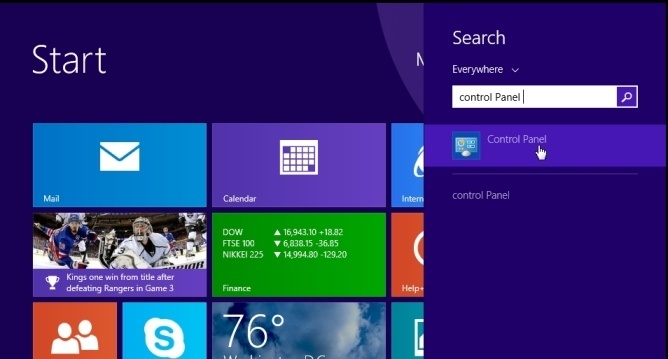

- Gehen Sie auf die Suchfeld und geben Sie Control Panel

- Wählen Sie die Systemsteuerung und öffnen Sie die Recovery Option.

- Wählen Sie Jetzt Öffnen Sie die Systemwiederherstellungsoption

- Finden Sie heraus, jeden letzten Punkt wiederherstellen, wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

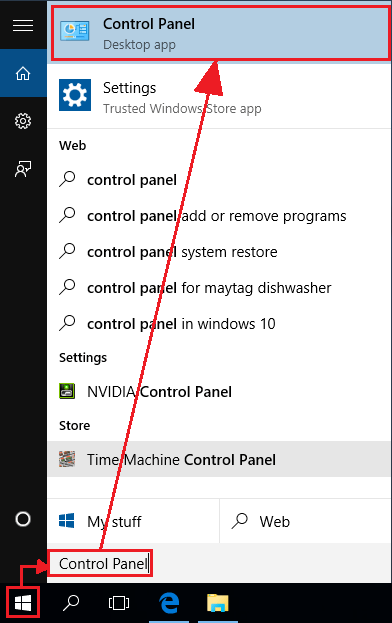

Systemwiederherstellung Windows 10

- Rechtsklick auf das Startmenü und wählen Sie die Systemsteuerung .

- Öffnen Sie die Systemsteuerung und finden Sie die Wiederherstellungsoption .

- Wählen Sie Recovery > Öffnen Sie die Systemwiederherstellung > Nächster.

- Wählen Sie einen Wiederherstellungspunkt vor der Infektion Weiter > Fertig.

Methode: 3 Verwenden von Daten Wiederherstellung Software

Stellen Sie Ihre Dateien verschlüsselt durch [email protected] Ransomware mit Hilfe von Data Recovery Software

Wir verstehen, wie wichtig Daten für Sie. Incase die verschlüsselten Daten nicht mit den oben genannten Methoden wiederhergestellt werden, sollten Anwender wiederherzustellen und Originaldaten Daten Wiederherstellung Software wiederherstellen verwenden.