| 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 ist ein Hintertür | |

| Trojaner, die von 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 fallengelassen werden Net-Worm.Win32.Kido.ir, Hilgild!gen.A, Trojan.Antavmu, Spy.VB.wq, Trojan.Downloader.Dibos.A, Zap Trojan, Neshuta, Mal/VB-BL, Virus.DelfInject.gen!CP, TrojanSPM/LX, Vundo.D, Trojan-Downloader.Agent.hjo, Nuqel.Y | |

| Verwandte Spyware AboutBlankUninstaller, IESecurityPro, VirusGarde, MalwareMonitor, OSBodyguard, Spyware.SpyMyPC!rem, Rogue.SpywarePro, NetBrowserPro, Worm.Randex, Stealth Web Page Recorder, Rlvknlg.exe, Windows System Integrity | |

| Windows Fehler verursacht durch 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 sind – 0x000000B9, 0x000000AC, 0x0000001B, 0x80244032 WU_E_PT_ECP_INVALID_METADATA External cab processor found invalid metadata., 0x80242000 WU_E_UH_REMOTEUNAVAILABLE A request for a remote update handler could not be completed because no remote process is available., Error 0xC0000428, 0x80244010 WU_E_PT_EXCEEDED_MAX_SERVER_TRIPS The number of round trips to the server exceeded the maximum limit., 0x80240028 WU_E_UNINSTALL_NOT_ALLOWED The update could not be uninstalled because the request did not originate from a WSUS server., 0x80243002 WU_E_INSTALLATION_RESULTS_INVALID_DATA The results of download and installation could not be read from the registry due to an invalid data format., 0x8024402B WU_E_PT_HTTP_STATUS_NOT_MAPPED The HTTP request could not be completed and the reason did not correspond to any of the WU_E_PT_HTTP_* error codes. | |

| 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 infiziert diese Windows-DLL-Dateien mshwdeu.dll, kernelceip.dll, napdsnap.dll, kbdmlt48.dll, hpzssw71.dll, cofiredm.dll, srhelper.dll, ehExtCOM.dll, wpd_ci.dll, WinCollabContacts.dll, ntoc.dll, cmutil.dll |

14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 kann über diese Software in Ihren PC gelangt sein. Wenn Sie sie nicht installiert haben, dann sie loswerden Free Spore Origins LE 1.0.57 , Capture One Express 7.2.3.29 , Dimage 1.0.6a , Clear Skies! 1.1.2 , inbetweenbox 1.7 , iPhotoToGallery 0.67 , InstaPix X 0.9.9c , AICC File Editor 1.9b , BLOX Forever 1.0d.1 , Portable Adium 1.3.2r4.0 , Ex Cues 3.0.10 , TrickleStar Widget 225 , Flame 0.2.1 , Grist 1.0 , Domitrix 1.3 , Typing Genius 1.0 | |

14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 Tipps zum Entfernen

Ich habe verschiedene PC, die mit Netzwerk verbunden sind und von einem Trojaner 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 infiziert sind. Ich habe Antivirus verwendet, um es dauerhaft zu löschen, aber es kommt zurück. Ich befürchte, dass dieser Trojaner über das Netzwerk verbreitet ist. Was nun. Bitte helfen Sie mir, meinen PC sofort zu schützen.

Beschreibung von 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5

14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 wird als Trojaner-Virus erkannt, der zur Familie der schlimmsten Systeminfektionen gehört. Es wurde als schädliches Element für Ihr System erkannt. Es dringt ohne Ihre Erlaubnis in den Computer ein.Es ist in der Lage, sensible Informationen zu sammeln. Es blockiert auch Ihr System und beschädigt Dateien. Dieser Trojaner ist sehr berüchtigt und kann Ihr System kompromittieren. Im Allgemeinen befindet sich der Hintergrund des Computers, um mehrere bösartige Aktivitäten auszuführen.

Wichtige Prinzipien von 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5

Die 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 wenden das entscheidende Merkmal an, um PC zu infiltrieren, die wie folgt sind:

- Klicken auf den verdächtigen Link: Das Klicken auf die irreführenden Links ist auch böswillig und führt zur Ursache der Infiltration dieses 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5. Es ist also besser zu vermeiden, sofort auf den unbekannten Link zu klicken.

- Bündelung: Es gibt viele freie Software-Anwendungen online verfügbar, die in der Regel mit 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 gebündelt sind. Dieses Paket wird auf dem unsafeP2P-Netzwerk veröffentlicht. Wenn Sie diese kostenlose Software herunterladen, können Sie diesen Trojaner einfach auf Ihren Computer herunterladen.

- Spam-E-Mail: Die Spam-Anhänge sind auch eine Art berüchtigter Aktivität des Hackers. Sie senden unbekannte E-Mail-Anhänge, und wenn Benutzer den Anhang öffnen, 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 werden in Ihren Computer eingedrungen.

Auswirkungen von 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 auf Ihrem System

Sobald das 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 in Ihr System eintritt, führt es normalerweise verschiedene Arten von Aufgaben oder Änderungen in Ihrem System durch. Wenn Ihr System mit diesem Virus infiziert wird, fügt es Einträge des Registrierungseditors hinzu und löscht sie. Es startet solche Änderungen ohne Zustimmung des Benutzers. Dies führt zum Ausfall der Festplatte, zum Absturz des Betriebssystems und zur Fehlfunktion der Anwendung. Dieser Trojaner verwendet auch die Keylogger-Technik und greift alle Arten von vertraulichen Informationen auf. Es versteckt sich und aufgrund dieser Eigenschaft ist es sehr schwer zu erkennen. 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 verringert die Systemsicherheit und verlangsamt die Geschwindigkeit des Computers.

Was sind die gefährlichen Szenarien der 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5?

Der Hauptzweck der Hacker ist es, Benutzer zu betrügen und sie wollen Geld von den Opferseiten verdienen. 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 ist total nervig und schafft auch die Hintertür für andere Viren. Die Cyber-Betrüger sammeln auf einfache Weise alle Daten vom PC des Benutzers, indem sie sich mit dem Remote-Server verbinden. Dies ist sehr ärgerlich und schädlich für Ihr System. Sie sollten also den Artikel sorgfältig lesen und Anweisungen erhalten , 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 schnell von Ihrem PC zu entfernen .

Schritte zum Entfernen 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5

Schritt 1 – Wie Booten Sie Windows im abgesicherten Modus zu zu entfernen 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5

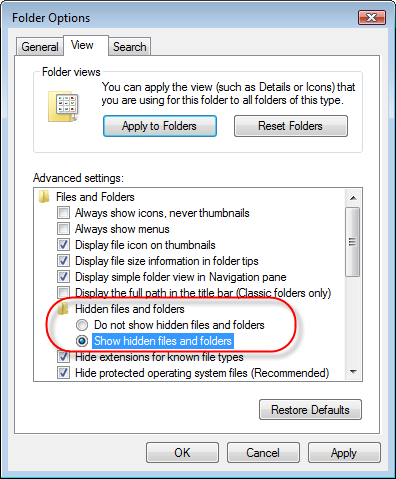

Schritt 2 – Wie versteckte Dateien anzeigen erstellt von 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5

für Windows XP

- Beenden Sie alle Programme und gehen auf den Desktop

- Wählen Sie Arbeitsplatz-Symbol und doppelklicken Sie auf das Öffnen

- Klicken Sie auf das Menü Extras und jetzt wählen und klicken Sie auf Ordneroptionen .

- Wählen Sie auf der Registerkarte Ansicht, die in neues Fenster erscheint.

- Häkchen auf dem Feld neben Dispaly die Inhalte von Systemordnern

- Überprüfen Sie nun die Box, um versteckte Dateien und Ordner anzeigen

- Jetzt drücken Sie auf Übernehmen und OK, um das Fenster zu schließen.

- Sobald diese Schritte durchgeführt werden, können Sie die Dateien und Ordner anzeigen, die durch 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 und

- versteckt bis jetzt erstellt wurden.

für Windows Vista

- Minimieren Sie alle Fenster und gehen auf den Desktop

- Klicken Sie auf die Start-Taste, die in unteren lef Corner mit Windows-Logo zu finden ist

- Klicken Sie auf das Control Panel auf dem Menü und öffnen Sie sie

- Control Panel kann in der klassischen Ansicht oder Control Panel Home Ansicht geöffnet werden.

- Wenn Sie die klassische Ansicht ausgewählt haben, folgen Sie diese

- Doppelklicken Sie auf das Ordnersymbol , um es zu öffnen

- Wählen Sie nun die Registerkarte Ansicht

- Klicken Sie auf Option Versteckte Dateien oder Ordner anzeigen

- Wenn Sie Control Panel Home Ansicht ausgewählt haben, folgen diese

- Darstellung und Anpassung Link angeklickt werden

- Wählen Sie auf Versteckte Dateien oder Ordnern

- Klicken Sie auf Apply Option und klicken Sie auf OK.

- Dies zeigt alle Ordner einschließlich derjenigen, erstellt von 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5

Wie nach sehen Versteckte Ordner unter Windows 7, Win 8 und Windows 10

(Nach der oben genannten Schritte sind notwendig, um alle Dateien erstellt anzuzeigen 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 und das bekannt ist auf Compromised PC vorhanden sein.)

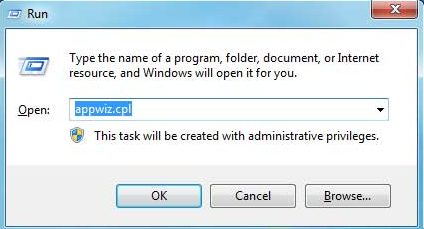

- Öffnen Sie das Feld Ausführen von zusammen die Start-Taste gedrückt halten und R.

- Nun, Typ “appwiz.cpl” und drücken Sie auf OK

- Dadurch werden Sie auf “Control Panel” nehmen, Suche Jetzt für verdächtige Programme oder beliebige Einträge im Zusammenhang mit 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5. Unistall es einmal, wenn Sie es finden passieren. Jedoch sicher sein, kein anderes Programm aus der Liste zu deinstallieren.

- Im Suchfeld , geben Sie msconfig ein und drücken Sie auf Enter, wird dieses Pop-up-Fenster ein

- Im Startmenü , deaktivieren Sie alle 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 Ähnliche Einträge oder die als Hersteller nicht bekannt sind.

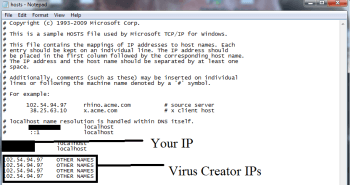

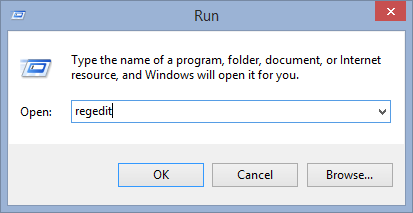

Schritt 3 – Öffnen Sie die Run Box durch Drücken von Start-Taste und R in Kombination

- Kopieren + Fügen Sie den folgenden Befehl als

- Notizblock% windir% / system32 / drivers / etc / hosts und drücken Sie auf OK

- Dadurch wird eine neue Datei öffnen. Wenn Ihr System gehackt wurde durch 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5, bestimmte IP-Adressen wird ngezeigt, die im unteren Bereich des Bildschirms zu finden sind.

Achten Sie auf das verdächtige IP, die in Ihrem Localhost vorhanden ist,

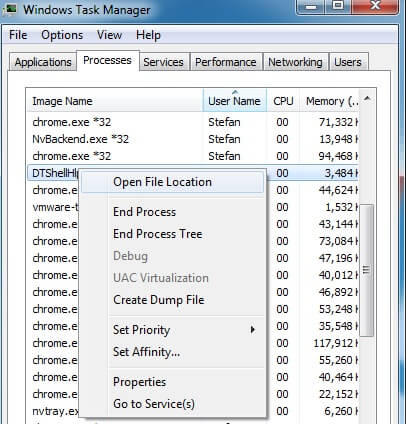

Schritt 4 – Wie zu kündigen 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 laufenden Prozesse

- Gehen Sie auf die Registerkarte Prozesse, indem Sie auf CTRL + SHIFT + ESC Tasten zusammen.

- Achten Sie auf die 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 laufenden Prozesse.

- Rechtsklick auf 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 und Beenden Sie den Vorgang.

Schritt 5 – So entfernen Sie 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 Verbindung stehende Registrierungseinträge

- Öffnen Sie den Registrierungs-Editor, indem Sie “Regedit” in der “Run” Feld eingeben und Hit “Enter” -Taste

- Dies öffnet die ganze Liste von Einträgen.

- Jetzt, Suchen und suchen Sie die Einträge erstellt von 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 und mit Vorsicht zu löschen.

- Alternativ können Sie auch manuell in der Liste suchen, um zu löschen 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5 manuell.

Leider, wenn Sie nicht in der Lage sind zu entfernen 14up1cnYGRWw7f58jQt1khxdqMt8KZnWk5, Scannen Sie Ihren PC jetzt

Auch Eintragen Frage und lassen Sie uns wissen, wenn Sie einige Zweifel haben. Unsere Experten werden auf jeden Fall mit einigen positiven Vorschläge für die gleiche reagieren. Vielen Dank!