| Warnung, viele Antivirenscanner haben .cbtl Ransomware als Bedrohung für Ihren Computer erkannt | ||

| .cbtl Ransomware wird von diesen Anti-Virus-Scanner gekennzeichnet | ||

| Antiviren Software | Fassung | Erkennung |

| eScan | 2018.1.9555 | Allgemein |

| McAfee | 4.1.604101 | Trj.Win64..cbtl Ransomware.AA |

| eGambit | 8.311529 | Variante von Win64/Trojaner..cbtl Ransomware.C |

| Yandex Safebrowsing | 3.5.251 | DLSearchBar, Sifr |

| Vorschlag: Deinstallieren .cbtl Ransomware Komplett – Kostenloser Herunterladen | ||

.cbtl Ransomware Möglicherweise haben Sie Ihren PC über diese Software eingegeben. Wenn Sie sie nicht installiert haben, dann loswerden von ihnen DataGrid 6.0 , MultiPage 3.0 , SIPE for Adium 1.18.2″ , Sen-GOKU II 1.0.2 , Arctic Quest 1.0 , Private Eye 1.0.0 , Hard Disk SpeedTools Updater 3.6 , Descent II 3Dfx 1.2.7 , Alpha Catcher – Spelling Edition 1.0 , Kid3 3.1.0 , Nikon Coolpix 800 Driver Updater 1.1 , Concepts 3D 4.0 , WattchIT 1.5.1 , Cunning Fox 1.0.5 , Smart File Examiner , Labyrinth 1.4.2 , Vectoraster 6.0.4 , Cheap-o-Scope 1.3 | |

Erfahren Sie mehr über .cbtl Ransomware

Cyber-Sicherheitsanalysten haben eine neue Krypto-Malware namens .cbtl Ransomware virus gemeldet, die zur Familie der bekannten Ransomware gehört. Es wurde zuerst von den Sicherheitsforschern identifiziert. Laut den infizierten Systembenutzern wirkt sich die Malware auf ihre Windows-Computer aus, indem sie Spam-E-Mail-Kampagnen verwendet. Eine solche bösartige E-Mail besteht aus einer beschädigten Microsoft Word-Datei oder einem eingebetteten Link. Wenn Sie jedoch auf einen solchen aufdringlichen Link klicken oder die angehängte schädliche Datei öffnen, wird sofort die Nutzlast von .cbtl Ransomware auf dem Zielcomputer ausgeführt, um seine unangenehmen Aktivitäten auszuführen.

Genau wie seine früheren Varianten hat die Malware die auf der Festplatte des infizierten Computers gespeicherten Daten kartiert und sie mithilfe eines ausgeklügelten AES-256-Verschlüsselungsalgorithmus verschlüsselt. Diese neu entdeckte Variante verwendet den gleichen Arbeitsalgorithmus wie ihre Vorgänger. Die Hacker hinter .cbtl Ransomware weisen die Opfer-Computerbenutzer an, die Betreiber dieser Malware unter Verwendung der E-Mail-Adresse zu kontaktieren. Es macht die verschlüsselten Dateien für die Opfer dieses gefährlichen Virus komplett unzugänglich und bietet dann ein Entschlüsselungswerkzeug an, mit dem die PC-Dateien entschlüsselt und wieder darauf zugegriffen werden kann.

Arbeitsprinzipien von .cbtl Ransomware

Nach dem Angriff dieses bösartigen Computervirus kann man feststellen, dass ihre wichtigen Systemdateien wie Audio, Texte, Videos, Tabellenkalkulationen, Präsentationen, Dokumente, Bilder und andere Daten nicht gerendert werden. Wann immer sie versuchen, die von .cbtl Ransomware danger codierten Dateien zu öffnen, erscheint möglicherweise ein Programmfenster, das besagt, dass Ihre Dateien beschädigt sind. Diese PC-Infektion beschädigt jedoch nicht den Windows-Computer, sondern löscht auch die Systemwiederherstellungspunkte und die Shadow-Volume-Kopien auf dem Computer. Daher kann das Löschen dieser Dateien die Wiederherstellung von Systemdateien für die betroffenen Benutzer absolut unmöglich machen, ohne das geleistete Lösegeld zu bezahlen.

Was tun nach .cbtl Ransomware Invasion?

Leider ist es für Sie sehr wichtig zu verstehen, dass die mit .cbtl Ransomware Virus verschlüsselten Daten nicht wiederhergestellt werden können, ohne einen privaten Entschlüsselungsschlüssel zu haben, der auf dem von Cyber-Erpressern betriebenen Command and Control-Server gespeichert ist. Um den infizierten Systembenutzern einen Entschlüsseler für die verschlüsselten Dateien zur Verfügung zu stellen, verlangen die Gauner hinter dieser Ransomware daher eine saftige Summe an Lösegeld. Sie sollten jedoch auf die Zahlung von Lösegeld verzichten und sofortige Maßnahmen ergreifen, um .cbtl Ransomware Infektion mit einem leistungsstarken Anti-Malware-Tool loszuwerden. In der Zwischenzeit können Sie zur Wiederherstellung verschlüsselter Daten Sicherungskopien, Cloud-Dienste oder Datenwiederherstellungssoftware verwenden.

Frei Scannen Sie Windows PC .cbtl Ransomware zu erkennen A: So entfernen Sie .cbtl Ransomware von Ihrem PC

Schritt: 1 Wie Windows im abgesicherten Modus mit Netzwerktreibern neu zu starten.

- Klicken Sie auf Neu starten, um Ihren Computer neu zu starten,

- Drücken und halten Sie während des Neustarts die F8-Taste gedrückt.

- Vom Boot-Menü wählen Sie den abgesicherten Modus mit Netzwerktreibern mit den Pfeiltasten .

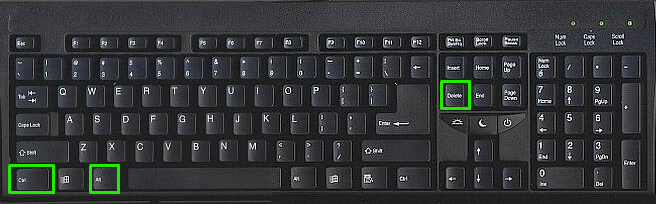

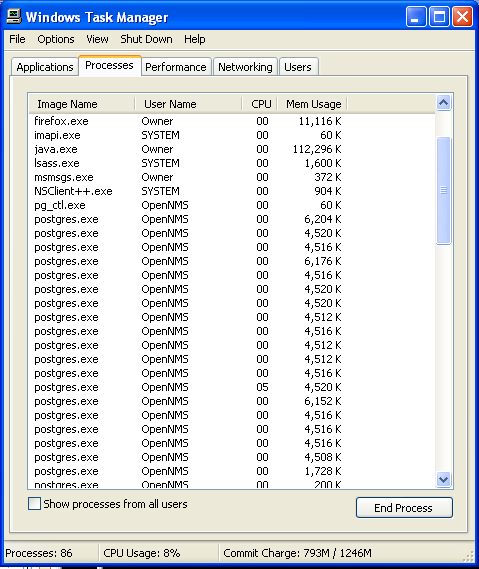

Schritt: 2 Wie .cbtl Ransomware Verwandte Prozess von der Task-Manager zu töten

- Drücken Sie Ctrl+Alt+Del zusammen auf der Tastatur

- Es wird Öffnen Sie den Task-Manager auf Windows

- Gehen Registerkarte Prozess der .cbtl Ransomware bezogen Prozess finden.

- Klicken Sie nun auf Schaltfläche Prozess beenden, um diese Aufgabe zu schließen.

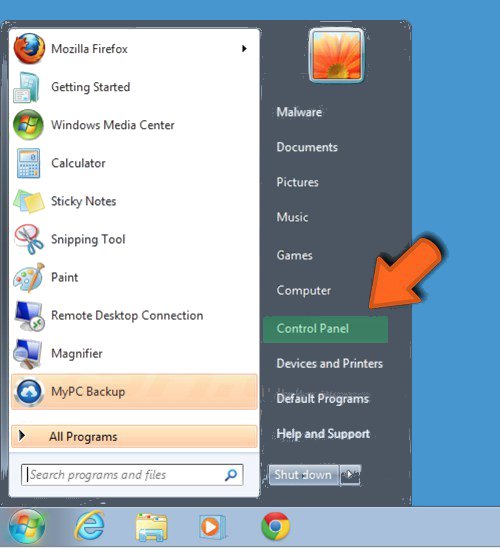

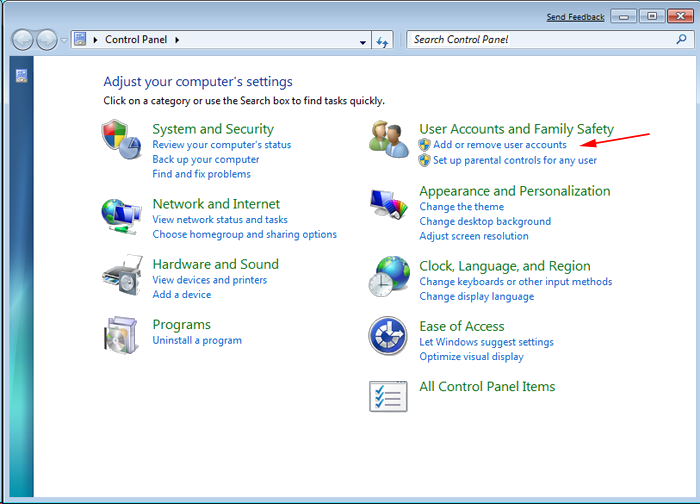

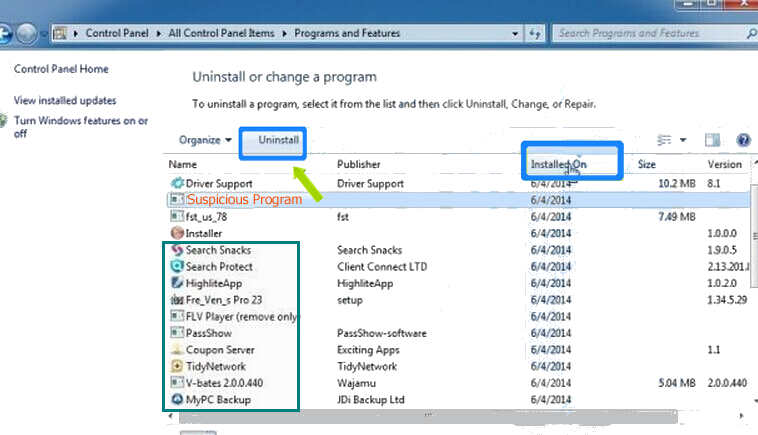

Schritt 3 Deinstallieren .cbtl Ransomware von Windows Control Panel

- Besuchen Sie das Startmenü die Systemsteuerung zu öffnen.

- Wählen Sie Programm deinstallieren Option aus der Kategorie Programm.

- Wählen Sie und entfernen Sie alle .cbtl Ransomware zugehörige Artikel aus der Liste.

B: Wie .cbtl Ransomware Verschlüsselte Dateien wiederherstellen

Methode: 1 von ShadowExplorer Verwendung

.cbtl Ransomware vom PC Nach dem , dass die Benutzer verschlüsselte Dateien wiederherstellen sollte. Da verschlüsselt Ransomware fast alle gespeicherten Dateien mit Ausnahme der Schattenkopien , sollte man versuchen, die Originaldateien und Ordner Kopien mit Schatten wiederherzustellen. Dies ist, wo Shadow kann sich als praktisch.

Herunterladen ShadowExplorer Jetzt

- Einmal heruntergeladen, installieren Schatten Explorer in Ihrem PC

- Double Click um es zu öffnen und jetzt C wählen: Antrieb von links Panel

- In dem Zeitpunkt eingereicht wird Benutzern empfohlen, Zeitrahmen von mindestens einem Monat zu wählen vor

- Wählen und wechseln Sie zu dem Ordner verschlüsselten Daten mit <

- Rechtsklick auf die verschlüsselten Daten und Dateien

- Wählen Sie Option Exportieren und wählen Sie ein bestimmtes Ziel die Original-Dateien für die Wiederherstellung

Methode: 2 Wiederherstellen Windows PC Werkseinstellungen

die oben genannten Schritte werden dazu beitragen, .cbtl Ransomware vom PC zu entfernen. Wenn jedoch nach wie vor Infektion weiterhin besteht, sollten Anwender ihre Windows PC auf seine Werkseinstellungen wiederherstellen.

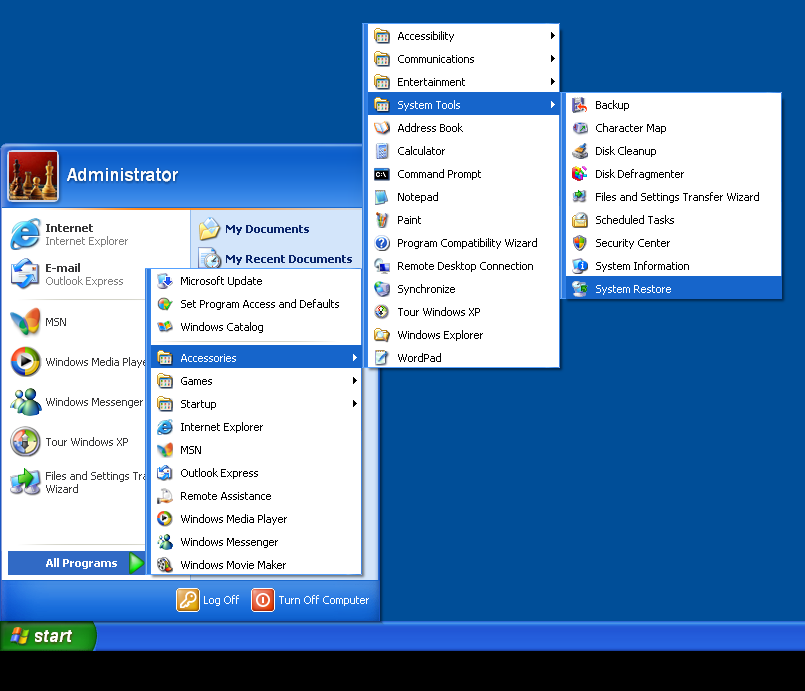

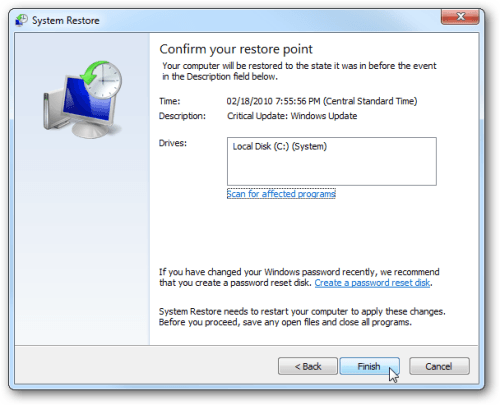

Die Systemwiederherstellung in Windows XP

- Melden Sie sich an Windows als Administrator an.

- Klicken Sie auf Start > Alle Programme > Zubehör.

- Finden Systemprogramme und klicken Sie auf Systemwiederherstellung

- Wählen Sie Wiederherstellen Computer zu einem früheren Zeitpunkt und klicken Sie auf Weiter.

- Wählen Sie einen Wiederherstellungspunkt , wenn das System nicht infiziert wurde und klicken Sie auf Weiter.

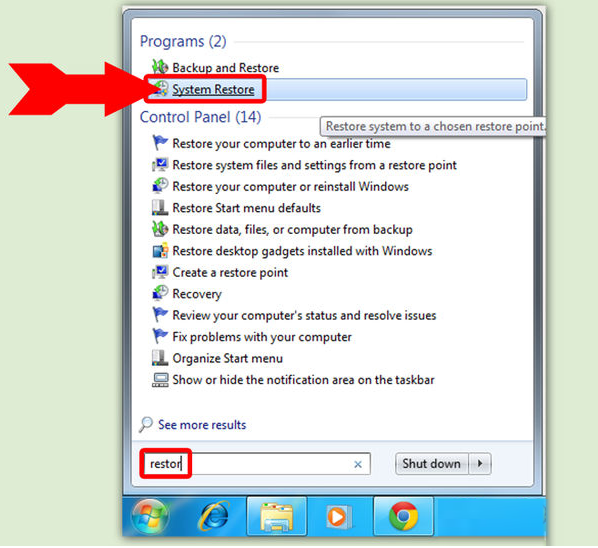

Systemwiederherstellung Windows 7 / Vista

- Gehen Sie auf Start und Wiederherstellung in das Suchfeld zu finden.

- Wählen Sie nun die Systemwiederherstellung aus den Suchergebnissen

- Wiederherstellen von Systemfenster klicken Sie auf die Schaltfläche Weiter.

- Wählen Sie nun eine Wiederherstellungspunkte , wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

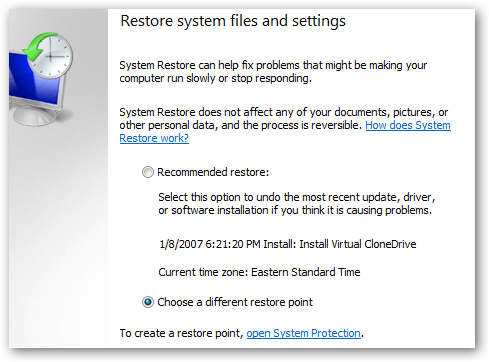

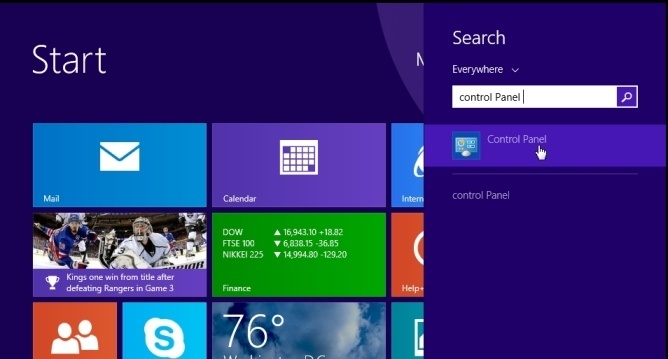

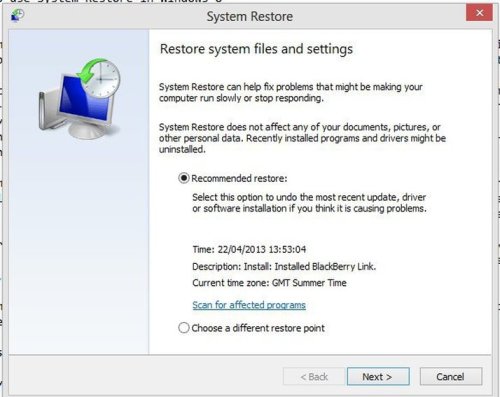

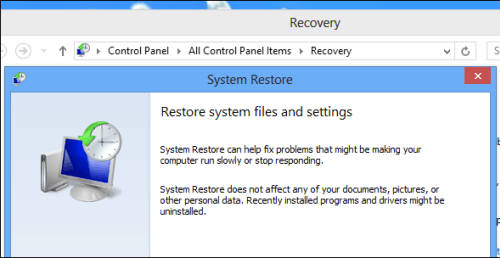

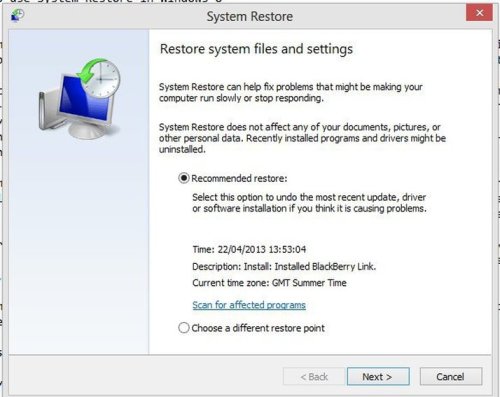

Systemwiederherstellung Windows 8

- Gehen Sie auf die Suchfeld und geben Sie Control Panel

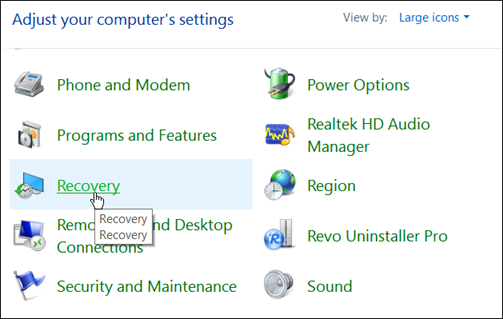

- Wählen Sie die Systemsteuerung und öffnen Sie die Recovery Option.

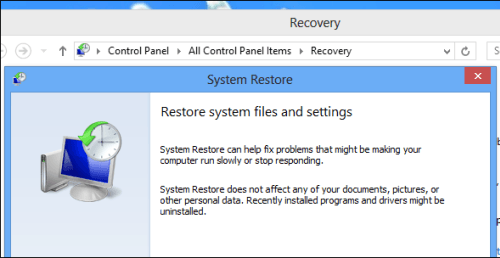

- Wählen Sie Jetzt Öffnen Sie die Systemwiederherstellungsoption

- Finden Sie heraus, jeden letzten Punkt wiederherstellen, wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

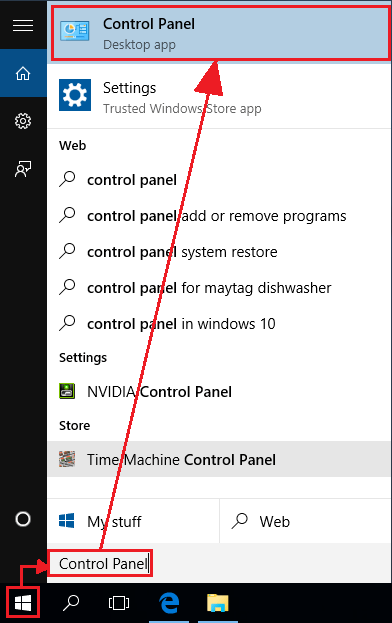

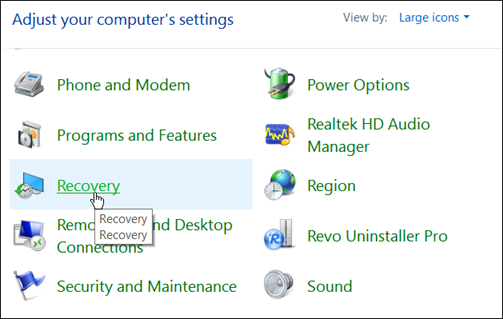

Systemwiederherstellung Windows 10

- Rechtsklick auf das Startmenü und wählen Sie die Systemsteuerung .

- Öffnen Sie die Systemsteuerung und finden Sie die Wiederherstellungsoption .

- Wählen Sie Recovery > Öffnen Sie die Systemwiederherstellung > Nächster.

- Wählen Sie einen Wiederherstellungspunkt vor der Infektion Weiter > Fertig.

Methode: 3 Verwenden von Daten Wiederherstellung Software

Stellen Sie Ihre Dateien verschlüsselt durch .cbtl Ransomware mit Hilfe von Data Recovery Software

Wir verstehen, wie wichtig Daten für Sie. Incase die verschlüsselten Daten nicht mit den oben genannten Methoden wiederhergestellt werden, sollten Anwender wiederherzustellen und Originaldaten Daten Wiederherstellung Software wiederherstellen verwenden.