| Warnung, viele Antivirenscanner haben [email protected] ransomware als Bedrohung für Ihren Computer erkannt | ||

| [email protected] ransomware wird von diesen Anti-Virus-Scanner gekennzeichnet | ||

| Antiviren Software | Fassung | Erkennung |

| SentinelOne (Static ML) | 2018.1.9337 | Generische |

| ESET-NOD32 | 8.6.853149 | [email protected] ransomware.CB |

| Sophos AV | 5.549425 | Variante von Win32/[email protected] ransomware.C |

| Spam404 | 6.3.403 | HSLAB Logger, Trojan.Apmod |

| Vorschlag: Deinstallieren [email protected] ransomware Komplett – Kostenloser Herunterladen | ||

[email protected] ransomware Möglicherweise haben Sie Ihren PC über diese Software eingegeben. Wenn Sie sie nicht installiert haben, dann loswerden von ihnen 12Planet chat server 2.9 , iMacsoft Apple TV Video Converter , No, Human 1.0 , Sequential 2.1.2 , Data Creator 1.4 , Portfolio Analysis Review 1.0.4 , SearchField 2.0 , BTV Pro 6.0b7 , Number Stamper , Stationery Mix 1.1 , YP Shadow 1.02 | |

Bedrohungsanalyse von [email protected] ransomware

[email protected] ransomware ist ein bösartiges Programm, das Dateiverschlüsselungsfähigkeiten hat und verwendet wird, um Lösegeld von betroffenen Benutzern zu erhalten. Die Ransomware wurde erst kürzlich entdeckt und gilt als eine Variante ihres Vorgängers Ransomware. Es hat sich gezeigt, dass es sich weit verbreitet durch Spam-Mails verbreitet, die erfolgreich Benutzer täuschen und glauben machen, dass die Inhalte in der Post echt sind. Die Ransomware lädt sofort ihre Payload-Dateien von entfernten Servern herunter, die über die Skripte innerhalb der Spam-Mails initiiert werden. [email protected] ransomware kann Dateien verschiedener Art verschlüsseln und es wurde beobachtet, dass sie eine Erweiterung hinzufügt, die für diese infizierten Dateien gültig zu sein scheint. Dies unterscheidet es von anderen Ransomware, die normalerweise bekannt sind, um die verschlüsselten Dateien prominent zu machen, indem sie ihre eigenen Namen hinzufügen. Die Malware verwendet den Verschlüsselungsalgorithmus AES-128 und RSA-2048, um die Dateien erfolgreich zu verschlüsseln. Unmittelbar nach diesem Vorgang sendet es den privaten Entschlüsselungsschlüssel an den Befehls- und Kontrollzentrumserver von Cyberkriminellen. Die mit [email protected] ransomware verschlüsselten Dateien können von Benutzern nicht zum Lesen oder Ändern von Dateien verwendet werden. Sie können nur von Benutzern kopiert, verschoben oder gelöscht werden. Die Ransomware hinterlässt eine Lösegeldforderung mit dem Namen ‘READ_ME.txt’, die die Benutzer über den Angriff informiert. Der Inhalt der Lösegeldforderung gibt nicht den Lösegeldbetrag an, den die Benutzer im Austausch gegen den Entschlüsselungsschlüssel bezahlen müssen, der ihnen bei der Wiederherstellung ihrer Datei helfen soll. Es werden jedoch nur wenige E-Mail-Kontakte angegeben, mit denen Nutzer sich aussprechen können, um eine Verhandlung zu führen. Betroffene Benutzer könnten denken, dass dies die einzige verfügbare Alternative für sie ist, um ihre verschlüsselten Daten wiederherzustellen, und sollten [email protected] ransomware Entwickler kontaktieren. Aber das ist nicht wahr, wie sie in den folgenden Anweisungen finden werden.

[email protected] ransomware kann ein System infizieren, wenn Benutzer eine Spam-Mail erhalten, die speziell dafür entwickelt wurde, sie zu täuschen. Die Mails, die mit der Ransomware in Umlauf gebracht werden, haben Dokumente, die mit Makros eingebettet sind. Die Betreffzeile dieser Nachrichten wird verwendet, um die Aufmerksamkeit des Empfängers zu erregen, indem Wörter wie Produktrechnung, Kontodetails, Ticketinformationen und Designvorlagen von renommierten Firmen verwendet werden. Wenn Benutzer auf diese Dokumente klicken, werden sie um Erlaubnis gebeten, das vollständige Lesen des Textes zu ermöglichen, in dem die Makros versteckt sind. Kurz nachdem Benutzer auf diese klicken, wird die Nutzlast heruntergeladen und innerhalb des Systems ausgeführt, um den Verschlüsselungsprozess auszuführen. [email protected] ransomware kann auch das Shadow Volume löschen, aber Benutzer können ihre Dateien trotzdem wiederherstellen, indem Sie diese Anweisungen befolgen.

Frei Scannen Sie Windows PC [email protected] ransomware zu erkennen A: So entfernen Sie [email protected] ransomware von Ihrem PC

Schritt: 1 Wie Windows im abgesicherten Modus mit Netzwerktreibern neu zu starten.

- Klicken Sie auf Neu starten, um Ihren Computer neu zu starten,

- Drücken und halten Sie während des Neustarts die F8-Taste gedrückt.

- Vom Boot-Menü wählen Sie den abgesicherten Modus mit Netzwerktreibern mit den Pfeiltasten .

Schritt: 2 Wie [email protected] ransomware Verwandte Prozess von der Task-Manager zu töten

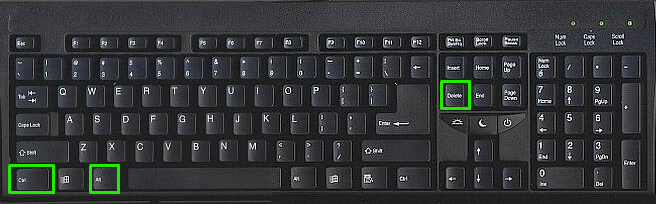

- Drücken Sie Ctrl+Alt+Del zusammen auf der Tastatur

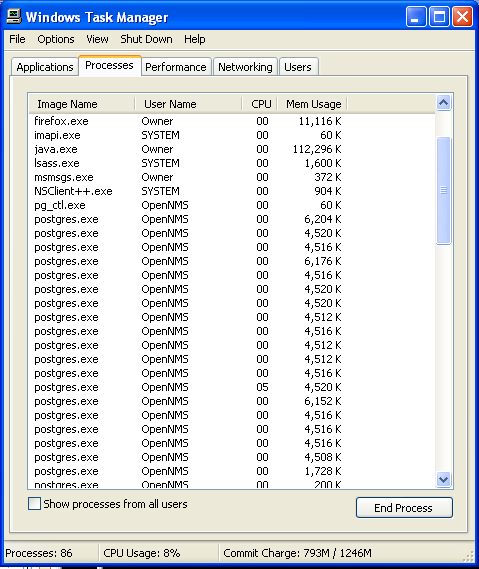

- Es wird Öffnen Sie den Task-Manager auf Windows

- Gehen Registerkarte Prozess der [email protected] ransomware bezogen Prozess finden.

- Klicken Sie nun auf Schaltfläche Prozess beenden, um diese Aufgabe zu schließen.

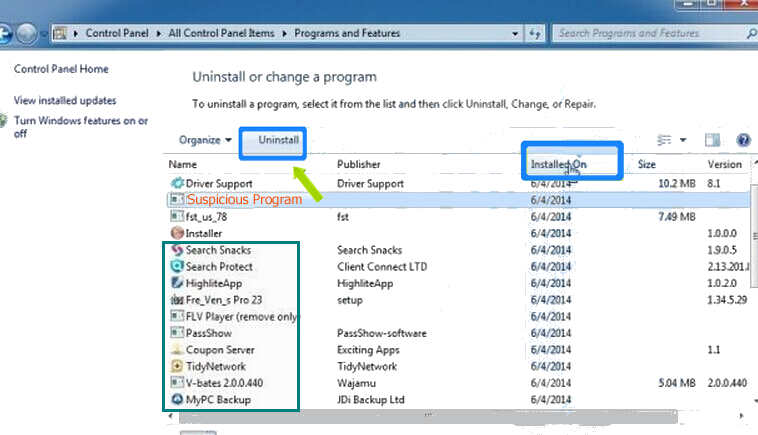

Schritt 3 Deinstallieren [email protected] ransomware von Windows Control Panel

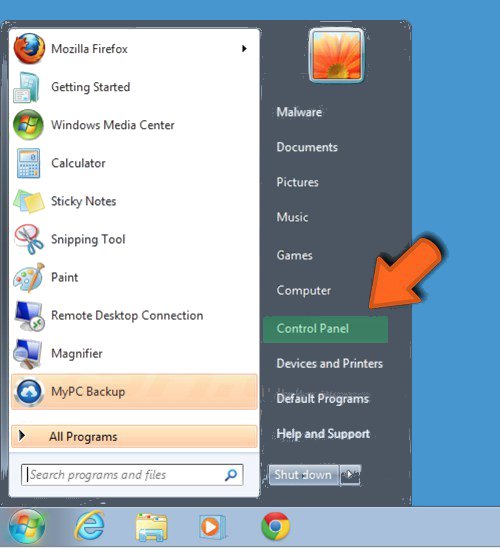

- Besuchen Sie das Startmenü die Systemsteuerung zu öffnen.

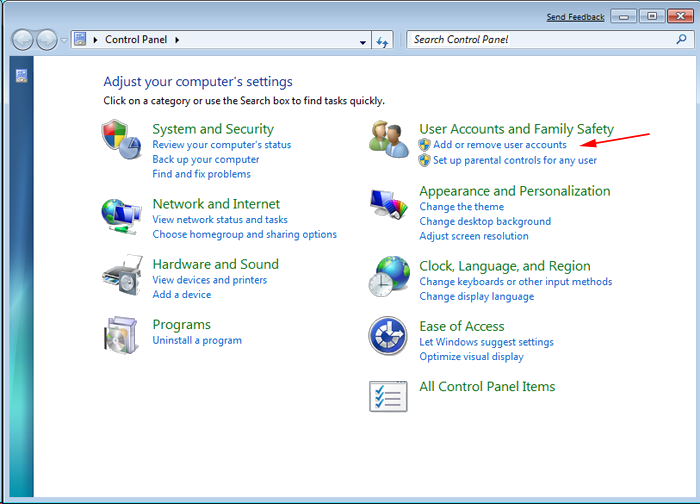

- Wählen Sie Programm deinstallieren Option aus der Kategorie Programm.

- Wählen Sie und entfernen Sie alle [email protected] ransomware zugehörige Artikel aus der Liste.

B: Wie [email protected] ransomware Verschlüsselte Dateien wiederherstellen

Methode: 1 von ShadowExplorer Verwendung

[email protected] ransomware vom PC Nach dem , dass die Benutzer verschlüsselte Dateien wiederherstellen sollte. Da verschlüsselt Ransomware fast alle gespeicherten Dateien mit Ausnahme der Schattenkopien , sollte man versuchen, die Originaldateien und Ordner Kopien mit Schatten wiederherzustellen. Dies ist, wo Shadow kann sich als praktisch.

Herunterladen ShadowExplorer Jetzt

- Einmal heruntergeladen, installieren Schatten Explorer in Ihrem PC

- Double Click um es zu öffnen und jetzt C wählen: Antrieb von links Panel

- In dem Zeitpunkt eingereicht wird Benutzern empfohlen, Zeitrahmen von mindestens einem Monat zu wählen vor

- Wählen und wechseln Sie zu dem Ordner verschlüsselten Daten mit <

- Rechtsklick auf die verschlüsselten Daten und Dateien

- Wählen Sie Option Exportieren und wählen Sie ein bestimmtes Ziel die Original-Dateien für die Wiederherstellung

Methode: 2 Wiederherstellen Windows PC Werkseinstellungen

die oben genannten Schritte werden dazu beitragen, [email protected] ransomware vom PC zu entfernen. Wenn jedoch nach wie vor Infektion weiterhin besteht, sollten Anwender ihre Windows PC auf seine Werkseinstellungen wiederherstellen.

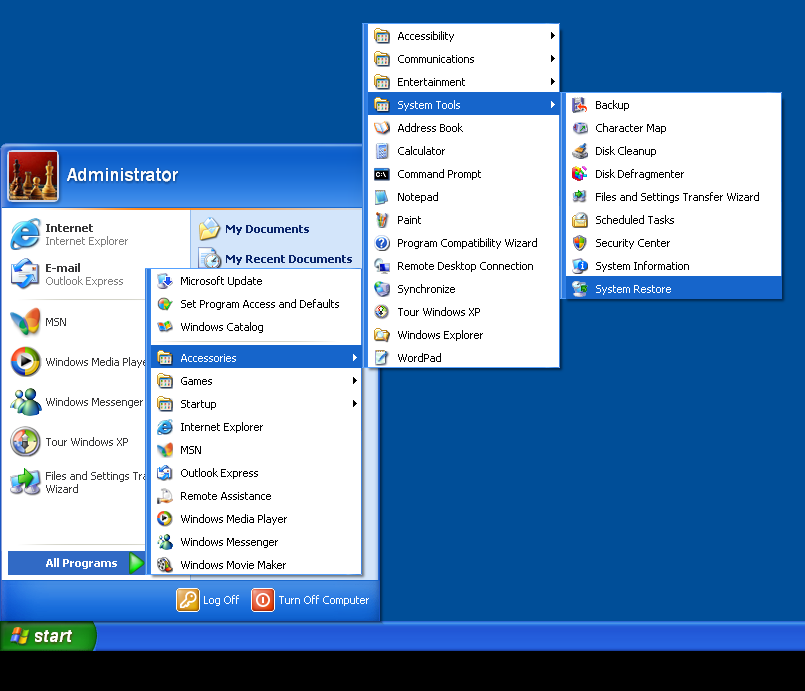

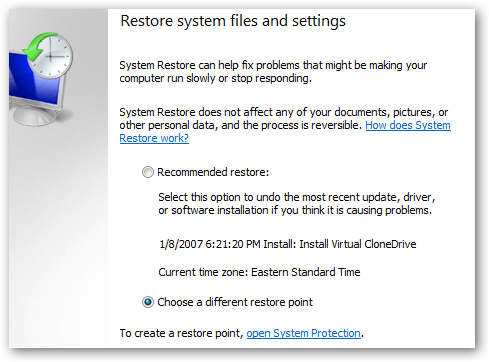

Die Systemwiederherstellung in Windows XP

- Melden Sie sich an Windows als Administrator an.

- Klicken Sie auf Start > Alle Programme > Zubehör.

- Finden Systemprogramme und klicken Sie auf Systemwiederherstellung

- Wählen Sie Wiederherstellen Computer zu einem früheren Zeitpunkt und klicken Sie auf Weiter.

- Wählen Sie einen Wiederherstellungspunkt , wenn das System nicht infiziert wurde und klicken Sie auf Weiter.

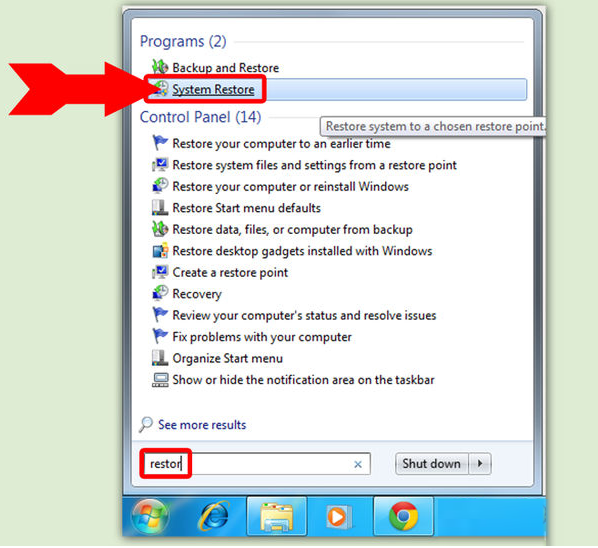

Systemwiederherstellung Windows 7 / Vista

- Gehen Sie auf Start und Wiederherstellung in das Suchfeld zu finden.

- Wählen Sie nun die Systemwiederherstellung aus den Suchergebnissen

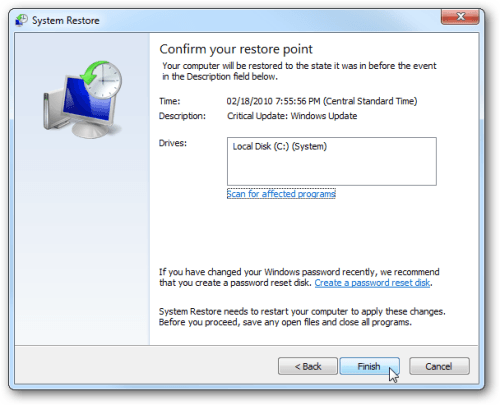

- Wiederherstellen von Systemfenster klicken Sie auf die Schaltfläche Weiter.

- Wählen Sie nun eine Wiederherstellungspunkte , wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

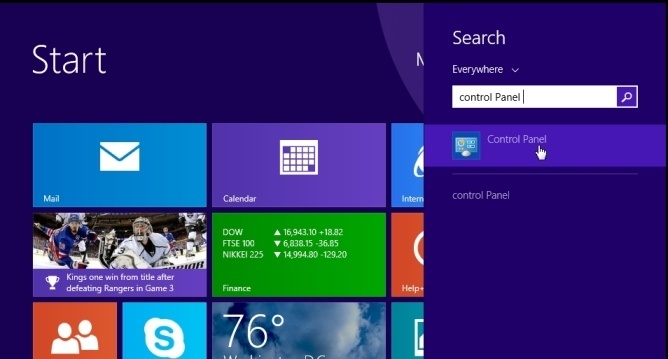

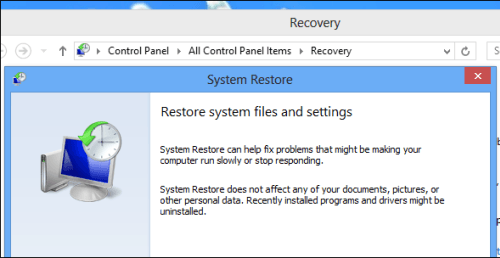

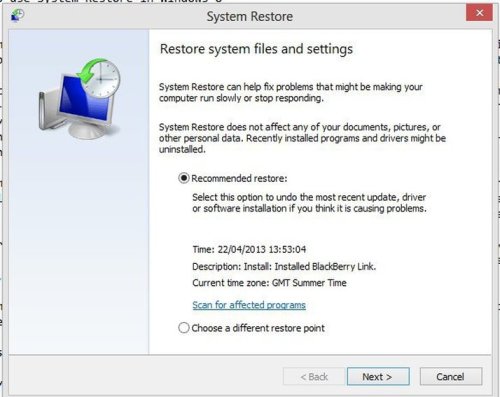

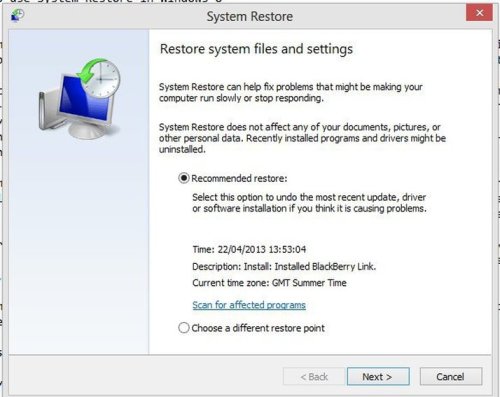

Systemwiederherstellung Windows 8

- Gehen Sie auf die Suchfeld und geben Sie Control Panel

- Wählen Sie die Systemsteuerung und öffnen Sie die Recovery Option.

- Wählen Sie Jetzt Öffnen Sie die Systemwiederherstellungsoption

- Finden Sie heraus, jeden letzten Punkt wiederherstellen, wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

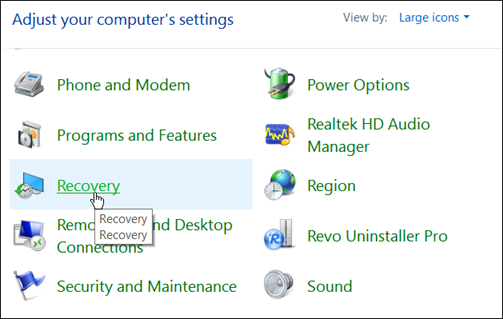

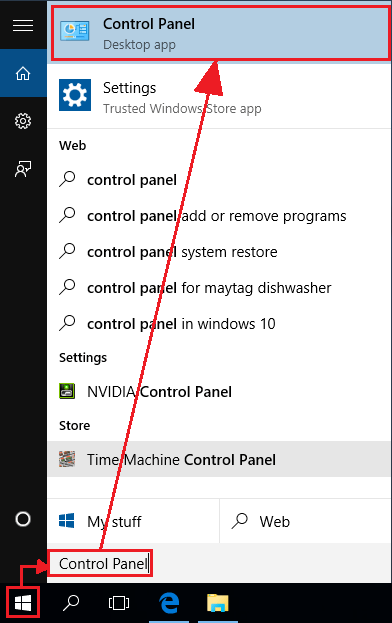

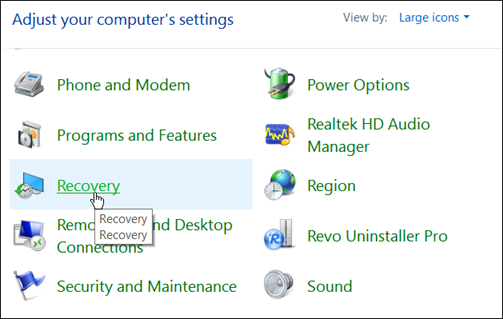

Systemwiederherstellung Windows 10

- Rechtsklick auf das Startmenü und wählen Sie die Systemsteuerung .

- Öffnen Sie die Systemsteuerung und finden Sie die Wiederherstellungsoption .

- Wählen Sie Recovery > Öffnen Sie die Systemwiederherstellung > Nächster.

- Wählen Sie einen Wiederherstellungspunkt vor der Infektion Weiter > Fertig.

Methode: 3 Verwenden von Daten Wiederherstellung Software

Stellen Sie Ihre Dateien verschlüsselt durch [email protected] ransomware mit Hilfe von Data Recovery Software

Wir verstehen, wie wichtig Daten für Sie. Incase die verschlüsselten Daten nicht mit den oben genannten Methoden wiederhergestellt werden, sollten Anwender wiederherzustellen und Originaldaten Daten Wiederherstellung Software wiederherstellen verwenden.