| Warnung, viele Antivirenscanner haben Lm ransomware als Bedrohung für Ihren Computer erkannt | ||

| Lm ransomware wird von diesen Anti-Virus-Scanner gekennzeichnet | ||

| Antiviren Software | Fassung | Erkennung |

| TrendMicro-HouseCall | 2018.5.9335 | Unspezifische |

| CMC | 3.6.515102 | Trj.Win32.Lm ransomware.AB |

| Bkav | 4.613504 | Variante von Win64/Trojaner.Lm ransomware.A |

| SecureBrain | 6.5.523 | Get-Torrent, XP Antivirus Protection |

| Vorschlag: Deinstallieren Lm ransomware Komplett – Kostenloser Herunterladen | ||

Lm ransomware Möglicherweise haben Sie Ihren PC über diese Software eingegeben. Wenn Sie sie nicht installiert haben, dann loswerden von ihnen Stellar Phoenix FileMaker Recovery 1.0 , WordShaker 1.5.6 , Uli’s Moose 3.5.7 , Mailplane 3.0.3 , Type And Creator 2.2 , IP Observer 0.8.2 , Roxio Toast Titanium 11 Pro v11.1.1067 , PrintmiX 1.2 , Sony Ericsson iSync Plugins 1.8.6 , eDoc 2.1.1 , DVDFab All-In-One 9.1.5.9 | |

Bedrohungsanalyse Für : Lm ransomware

Lm ransomware ist eine Datei, die Malware verschlüsselt, die entwickelt wurde, um einzuschüchtern und Lösegeld von betroffenen Benutzern zu erhalten. Ransomware wird zunehmend als Mittel zum Beschädigen von Dateien und Systemen populär, die auf eine einfache Transaktion kryptografischer Währung durch ein Online-Web-basiertes Medium zurückzuführen sein könnten. Cyber-Kriminelle versuchen ständig neue und aktualisierte Quellen, um Systeme auf der ganzen Welt zu infizieren. Lm ransomware verwendet Spam-Mails, um Benutzer dazu zu bringen, die Legitimität ihrer Inhalte zu glauben. Es verwendet Design-Layouts bekannter Firmen und angesehener Marken, um alarmierende Informationen zu einem bestimmten Produkt oder einer Dienstleistung zu liefern, die die Aufmerksamkeit unbewusster Benutzer auf sich ziehen könnten. Der Betrefftext dieser Nachrichten wird kreativ erstellt, um diesen Zweck zu erfüllen. Die infektiöse Nutzlast mit Lm ransomware enthält eine ausführbare Datei. Es ist als Makrofunktion in die Dokumente dieser Nachrichten eingebettet, die als Anhangsdatei dienen. Benutzer können ihre Bereitstellung aktivieren, indem sie auf die Option klicken, mit deren Hilfe Makros das Dokument vollständig lesen können. Es kann sogar erhalten werden, während Benutzer unvorsichtig im Internet surfen und auf einen verdächtigen Link klicken, normalerweise während der Verwendung illegitimer Websites. Lm ransomware kann auch aus Softwarepaketen installiert werden, die normalerweise Freeware-Anwendungen als gebündelte Option bewerben. Es kann das System automatisch stören und wichtige Dateien schnell verschlüsseln.

Lm ransomware ist in der Lage, Dateien wie Backup, Dokumente, Datenbanken, Audio, Video, Bilder und Texte zu verschlüsseln. Bald können diese Dateien als Dateierweiterungen identifiziert und auch umbenannt werden. Die Dateien werden dann vom Betriebssystem nicht mehr erkannt und sind für Benutzer unbrauchbar. Es wurde festgestellt, dass die Ransomware Windows-Shadow-Volume-Kopien löscht, was das Abrufen verschlüsselter Dateien noch schwieriger macht. Es kann sogar Änderungen an Systemeinstellungen vornehmen, die die Wiederherstellung von Windows-Backups erschweren können. Es wurde festgestellt, dass Lm ransomware Änderungen an den Windows-Registrierungseinstellungen vornimmt, die es ermöglichen, Dateien zu behalten und zu verschlüsseln, sofern nicht ein privater Entschlüsselungsschlüssel erhalten wird. Zu diesem Zweck hinterlässt es eine Lösegeldforderung, da es die Benutzer über die Zahlung von wenig Bitcoin an einer bestimmten Adresse informiert. Außerdem werden Benutzer aufgefordert, Entwickler unter einer E-Mail-Adresse zu kontaktieren, um den Schlüssel und ein Entschlüsselungs-Tutorial zu erhalten. Benutzer sollten solche Schritte nicht ausführen, stattdessen können sie sie entfernen, indem sie die hier angegebenen Schritte ausführen.

Frei Scannen Sie Windows PC Lm ransomware zu erkennen A: So entfernen Sie Lm ransomware von Ihrem PC

Schritt: 1 Wie Windows im abgesicherten Modus mit Netzwerktreibern neu zu starten.

- Klicken Sie auf Neu starten, um Ihren Computer neu zu starten,

- Drücken und halten Sie während des Neustarts die F8-Taste gedrückt.

- Vom Boot-Menü wählen Sie den abgesicherten Modus mit Netzwerktreibern mit den Pfeiltasten .

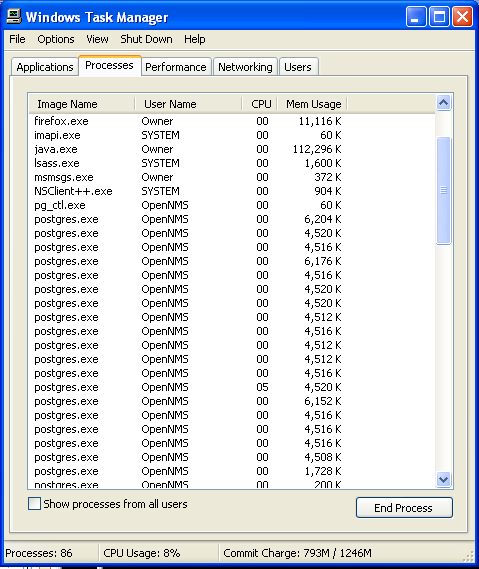

Schritt: 2 Wie Lm ransomware Verwandte Prozess von der Task-Manager zu töten

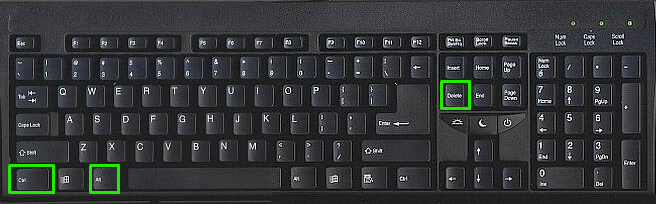

- Drücken Sie Ctrl+Alt+Del zusammen auf der Tastatur

- Es wird Öffnen Sie den Task-Manager auf Windows

- Gehen Registerkarte Prozess der Lm ransomware bezogen Prozess finden.

- Klicken Sie nun auf Schaltfläche Prozess beenden, um diese Aufgabe zu schließen.

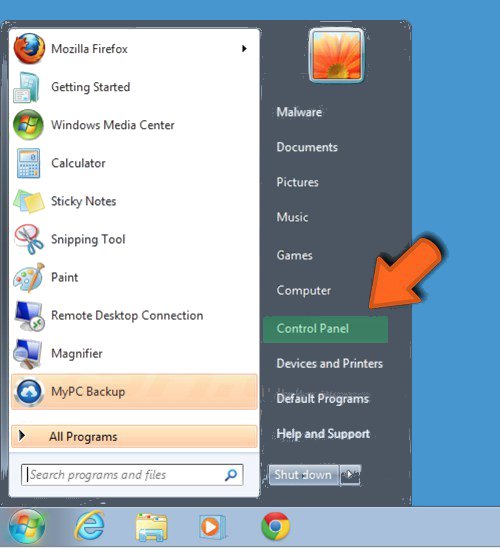

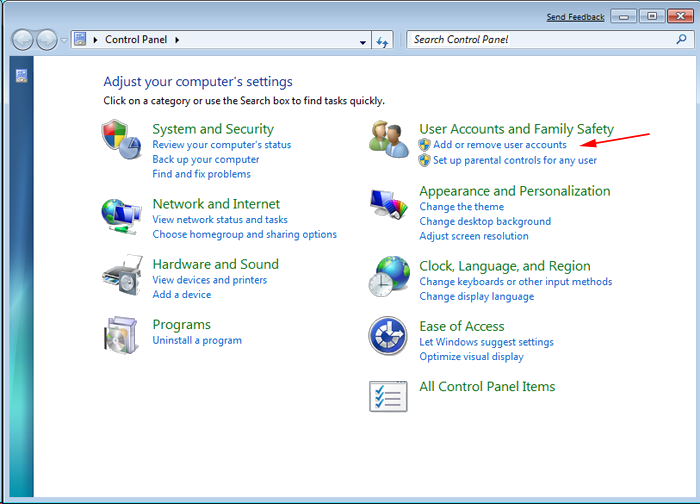

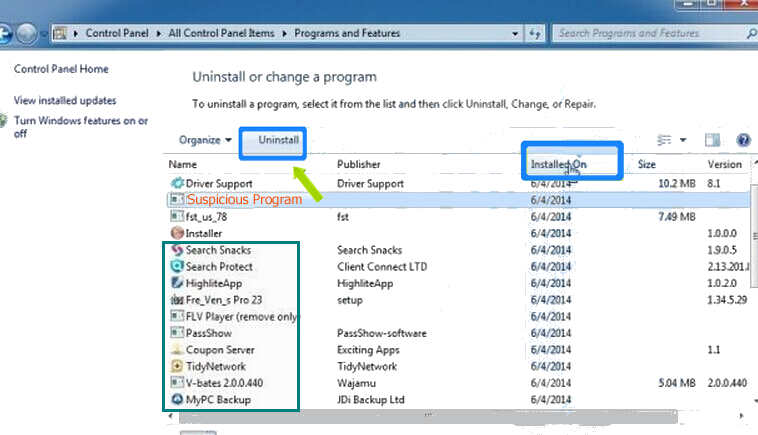

Schritt 3 Deinstallieren Lm ransomware von Windows Control Panel

- Besuchen Sie das Startmenü die Systemsteuerung zu öffnen.

- Wählen Sie Programm deinstallieren Option aus der Kategorie Programm.

- Wählen Sie und entfernen Sie alle Lm ransomware zugehörige Artikel aus der Liste.

B: Wie Lm ransomware Verschlüsselte Dateien wiederherstellen

Methode: 1 von ShadowExplorer Verwendung

Lm ransomware vom PC Nach dem , dass die Benutzer verschlüsselte Dateien wiederherstellen sollte. Da verschlüsselt Ransomware fast alle gespeicherten Dateien mit Ausnahme der Schattenkopien , sollte man versuchen, die Originaldateien und Ordner Kopien mit Schatten wiederherzustellen. Dies ist, wo Shadow kann sich als praktisch.

Herunterladen ShadowExplorer Jetzt

- Einmal heruntergeladen, installieren Schatten Explorer in Ihrem PC

- Double Click um es zu öffnen und jetzt C wählen: Antrieb von links Panel

- In dem Zeitpunkt eingereicht wird Benutzern empfohlen, Zeitrahmen von mindestens einem Monat zu wählen vor

- Wählen und wechseln Sie zu dem Ordner verschlüsselten Daten mit <

- Rechtsklick auf die verschlüsselten Daten und Dateien

- Wählen Sie Option Exportieren und wählen Sie ein bestimmtes Ziel die Original-Dateien für die Wiederherstellung

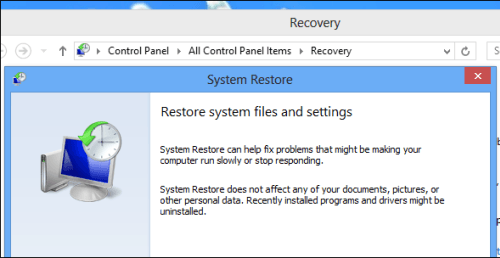

Methode: 2 Wiederherstellen Windows PC Werkseinstellungen

die oben genannten Schritte werden dazu beitragen, Lm ransomware vom PC zu entfernen. Wenn jedoch nach wie vor Infektion weiterhin besteht, sollten Anwender ihre Windows PC auf seine Werkseinstellungen wiederherstellen.

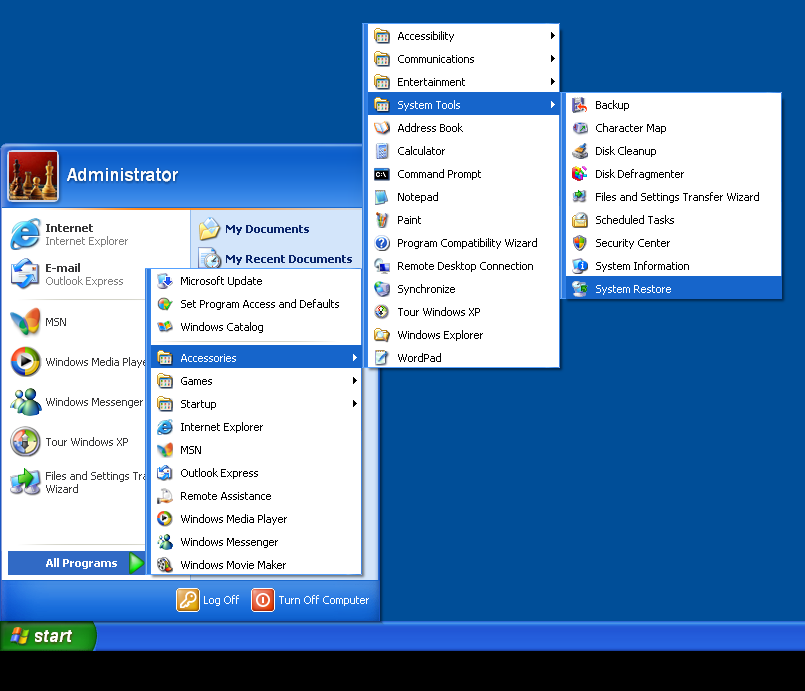

Die Systemwiederherstellung in Windows XP

- Melden Sie sich an Windows als Administrator an.

- Klicken Sie auf Start > Alle Programme > Zubehör.

- Finden Systemprogramme und klicken Sie auf Systemwiederherstellung

- Wählen Sie Wiederherstellen Computer zu einem früheren Zeitpunkt und klicken Sie auf Weiter.

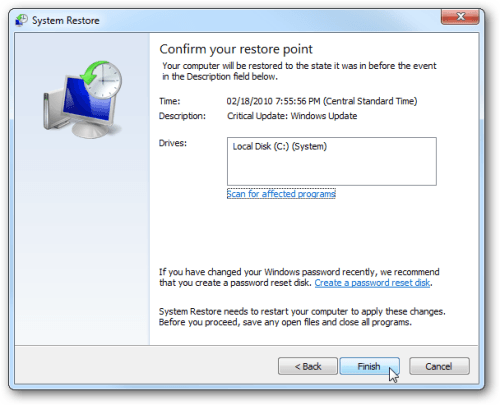

- Wählen Sie einen Wiederherstellungspunkt , wenn das System nicht infiziert wurde und klicken Sie auf Weiter.

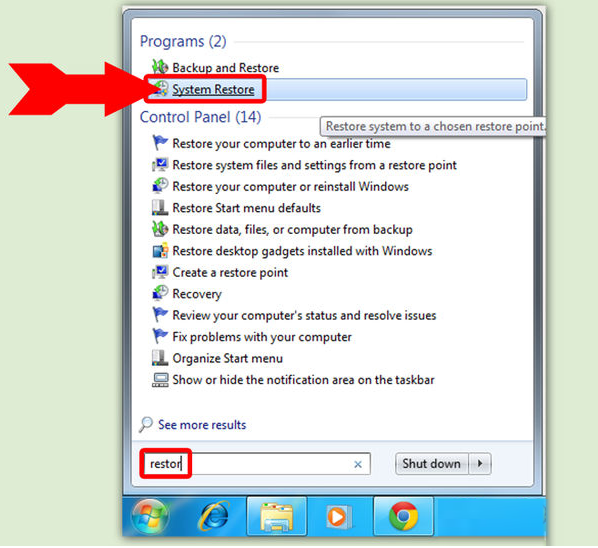

Systemwiederherstellung Windows 7 / Vista

- Gehen Sie auf Start und Wiederherstellung in das Suchfeld zu finden.

- Wählen Sie nun die Systemwiederherstellung aus den Suchergebnissen

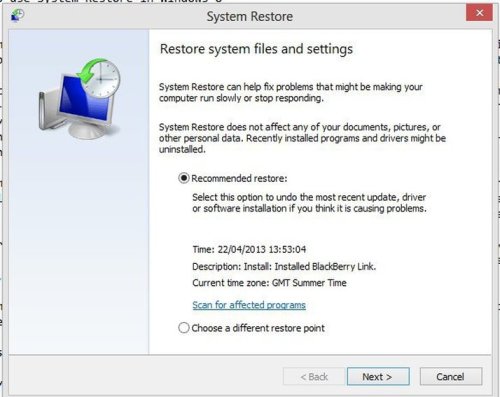

- Wiederherstellen von Systemfenster klicken Sie auf die Schaltfläche Weiter.

- Wählen Sie nun eine Wiederherstellungspunkte , wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

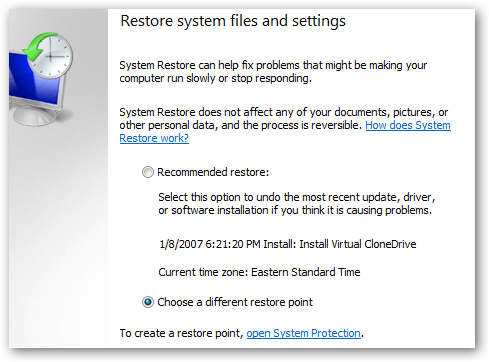

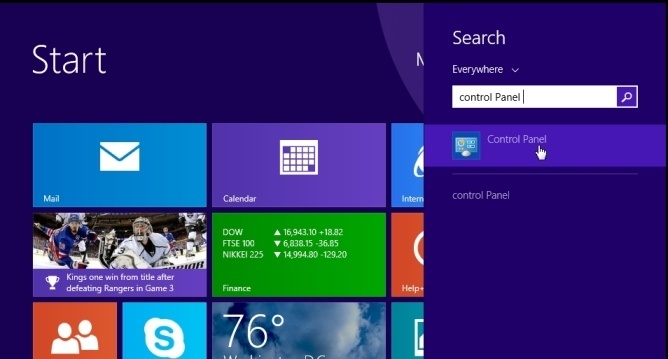

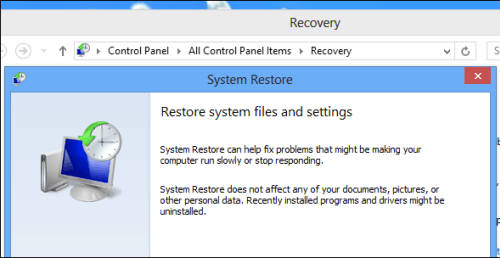

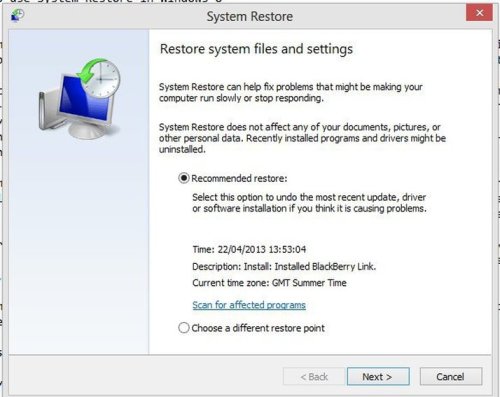

Systemwiederherstellung Windows 8

- Gehen Sie auf die Suchfeld und geben Sie Control Panel

- Wählen Sie die Systemsteuerung und öffnen Sie die Recovery Option.

- Wählen Sie Jetzt Öffnen Sie die Systemwiederherstellungsoption

- Finden Sie heraus, jeden letzten Punkt wiederherstellen, wenn Ihr PC nicht infiziert war.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen.

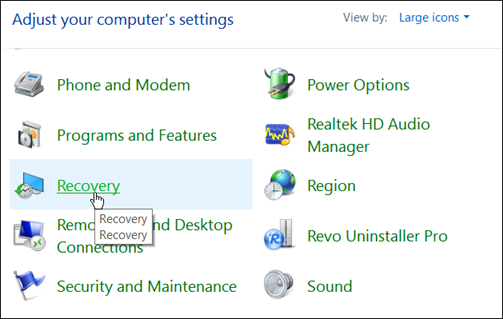

Systemwiederherstellung Windows 10

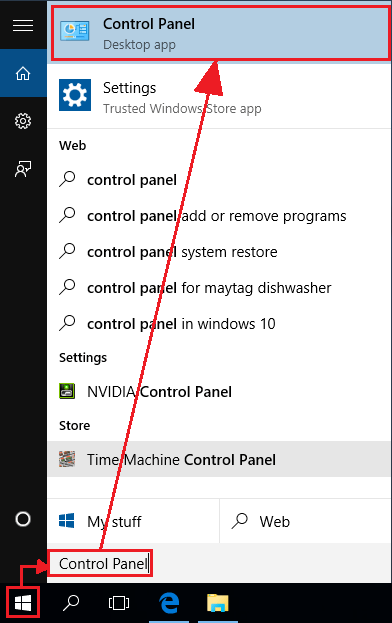

- Rechtsklick auf das Startmenü und wählen Sie die Systemsteuerung .

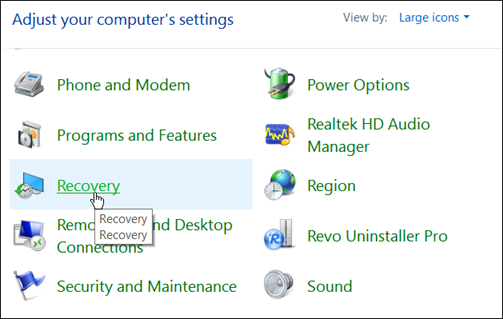

- Öffnen Sie die Systemsteuerung und finden Sie die Wiederherstellungsoption .

- Wählen Sie Recovery > Öffnen Sie die Systemwiederherstellung > Nächster.

- Wählen Sie einen Wiederherstellungspunkt vor der Infektion Weiter > Fertig.

Methode: 3 Verwenden von Daten Wiederherstellung Software

Stellen Sie Ihre Dateien verschlüsselt durch Lm ransomware mit Hilfe von Data Recovery Software

Wir verstehen, wie wichtig Daten für Sie. Incase die verschlüsselten Daten nicht mit den oben genannten Methoden wiederhergestellt werden, sollten Anwender wiederherzustellen und Originaldaten Daten Wiederherstellung Software wiederherstellen verwenden.